Extraer información de un ordenador protegido vía «air gap» es el objetivo de muchos laboratorios especializados alrededor del mundo. Se supone que un sistema sin conexión a Internet y con dispositivos externos ausentes debería reducir notablemente el riesgo de filtraciones, pero en la Universidad Ben-Gurión han desarrollado a BitWhisper, una técnica que utiliza el calor emitido por una PC para insertar comandos maliciosos en otro sistema cercano, a través de sus sensores de temperatura.

Aislar por completo a un ordenador de Internet no es algo que se limita a agencias de inteligencia o plataformas para enriquecer uranio. Cualquier persona que tome la decisión de extremar las medidas de seguridad puede retirar la conexión y minimizar el uso de accesorios. Sin embargo, la efectividad general del air gap está directamente asociada a la conducta de dicha persona. Un simple pendrive cargado con el malware adecuado es todo lo que se necesita para comprometer a un ordenador bajo esas condiciones, y tampoco debemos olvidar las iniciativas de ciertos grupos que buscan «afectar de fábrica» la seguridad en una PC. A esto hay que sumar ataques poco ortodoxos, como aquellos basados en sonido, y el AirHopper creado por la Universidad Ben-Gurión.

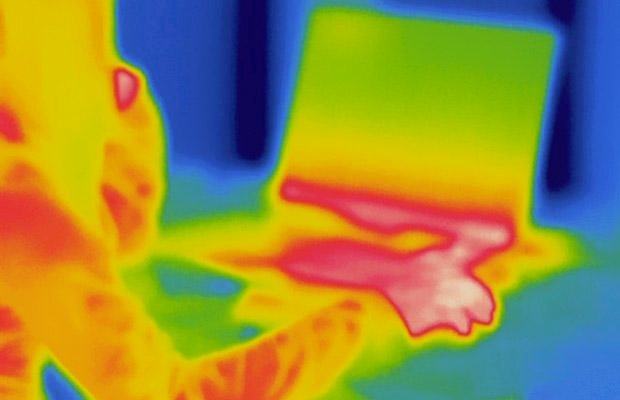

Hoy, es esa misma universidad la que nos reúne nuevamente, y la razón es el desarrollo de BitWhisper, un sistema de comunicación basado en calor. Se trata de una prueba de concepto con múltiples requerimientos (más sobre ellos en el próximo párrafo), pero no por eso deja de ser llamativa. En esencia, BitWhisper transmite datos generando picos controlados de calor en un ordenador comprometido. Con apenas un grado de diferencia bajo un marco de tiempo preestablecido, el segundo sistema interpreta ese grado extra como «1», y cuando la temperatura regresa a su nivel normal en otro marco, se lo lee como «0». Los desarrolladores han tenido en cuenta factores críticos, incluyendo las fluctuaciones naturales de temperatura que atraviesa cualquier PC, y lo más importante es que BitWhisper tiene capacidad bidireccional, por lo tanto, un sistema comprometido puede filtrar datos privados y/o recibir órdenes maliciosas.

Para que BitWhisper funcione correctamente, hay que cumplir varias condiciones. En primer lugar, ambos sistemas deben estar infectados con un malware a medida, la distancia entre ellos no puede superar los 40 centímetros (algo que en la universidad destacan como muy frecuente), y la permanencia debe ser lo suficientemente larga, ya que BitWhisper registra unos ocho bits por hora como velocidad de transferencia. El vídeo comprueba que esos ocho bits son suficientes para disparar el lanzamisiles de juguete… pero fue acelerado 16 veces. En la universidad esperan que BitWhisper estimule investigaciones adicionales orientadas a explorar este canal térmico, con optimizaciones en la velocidad y la distancia.