Después de los ataques que rompen récords y botnets que reclutan a cualquier dispositivo expuesto, ahora llega BlackNurse, una nueva técnica que va en la dirección contraria por así decirlo. En vez de atacar sistemas con miles de dispositivos infectados, BlackNurse apenas necesita un ordenador portátil con una conexión lo suficientemente rápida, entre 15 y 18 megabits por segundo, para sobrecargar firewalls comerciales y dejar fuera de combate a un servidor.

La era de los DDoS masivos ha comenzado, y la pregunta ya no es «¿Cómo?», sino «¿Cuándo será el siguiente?». Los efectos del malware Mirai fueron escalofriantes, a pesar de que los expertos no lo consideran como un recurso de alta calidad. Las vulnerabilidades presentes en el hardware causan estragos, sus fabricantes no toman los recaudos necesarios, y alguien con habilidades mínimas puede crear botnets gigantescas en cuestión de días. Aún así, hablamos de legiones enteras de dispositivos. La clave detrás de cualquier DDoS no es otra más que la fuerza bruta, saturando servidores y sistemas de mitigación por igual. Ahora, imaginemos un DDoS miniaturizado. Un solo ordenador, menos de 20 megabits por segundo. La mayoría de las plataformas anti-DDoS se lo comerían como si fuera un caramelo, a menos… que el DDoS sea más especializado.

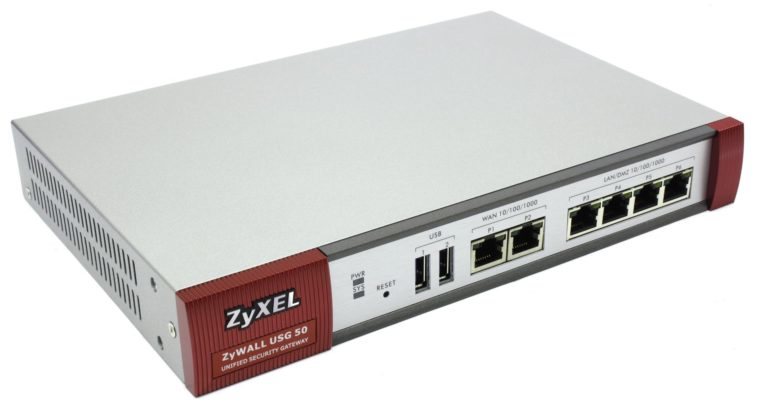

Hagamos un lugar para BlackNurse, nuevo ataque reportado por la gente de TDC SOC. Un DDoS tradicional se basa en el protocolo ICMP, a través del cual se bombardea rápidamente a un sistema con paquetes del tipo 8 (echo request), con un código 0. Sin embargo, BlackNurse ataca con paquetes ICMP del tipo 3 (Destination Unreachable) con un código 3 (Destination port unreachable). BlackNurse llamó la atención de los especialistas porque la velocidad del tráfico y la cantidad de paquetes por segundo era muy baja en comparación con un DDoS normal, pero aún así sus clientes quedaban fuera de la red. El estudio concluye que con apenas un ordenador portátil conectado a un enlace de 15-18 megabits por segundo (o 40 mil paquetes por segundo) es suficiente para que BlackNurse genere una carga extrema sobre los procesadores de varios firewalls empresariales. En esas condiciones, los firewalls dejan caer una cantidad de paquetes tan grande que los servidores ubicados del otro lado simplemente se desconectan.

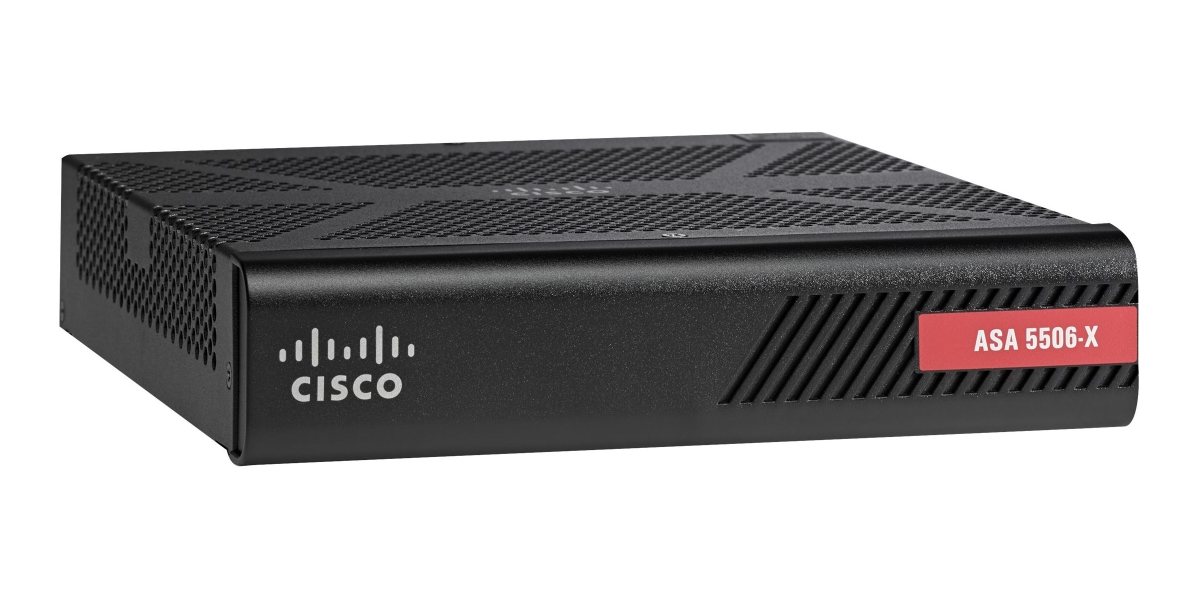

Por suerte, BlackNurse afecta a una cantidad limitada de firewalls, y es fácil de bloquear, siempre y cuando los administradores apliquen los filtros adecuados. El problema es que dichos filtros entran en conflicto con la recomendación de algunos fabricantes. El caso citado en el estudio es el de Cisco, que sugiere otorgar permisos a ICMP Tipo 3, porque de lo contrario se deshabilita el Path MTU Discovery, lo que a su vez afecta al tráfico IPSec y PPTP. En realidad, alcanza con bloquear ICMP Tipo 3 excepto al Código 4 (Fragmentation required). Existen ciertas condiciones sobre pérdida de rendimiento, pero todo parece indicar que BlackNurse podrá ser contenido sin mayores sobresaltos.