Cada vez que Tavis Ormandy y el Project Zero de Google publican algo relacionado a un bug, la Web tiembla. Se trata de gente muy buena en su trabajo, e implacable a la hora de publicar información, un detalle que ha provocado importantes roces con varias compañías, y en especial con Microsoft. Pero esta vez es el turno del equipo Offensive Security Research de Redmond, que acaba de descubrir un bug en el navegador Google Chrome, el cual permite a un atacante ejecutar código de forma remota.

El primer cruce mayor entre el Project Zero de Google y Microsoft se dio en enero de 2015. El equipo de Mountain View da un espacio de 90 días antes de publicar los detalles relacionados a cualquier bug, pero Redmond explicó en más de una oportunidad que esos 90 días no siempre son suficientes, y si los investigadores proceden con la publicación de todos modos, lo único que logran es exponer a los usuarios. La discusión se polarizó rápidamente, pero la opinión del usuario promedio es que ambas compañías están mal por múltiples razones. El control de calidad de Microsoft es pésimo, y no hay mejor prueba de ello que sus hotfixes destructores de sistemas operativos. En la otra acera, Android posee más agujeros que un colador, y los parches oficiales llegan a un porcentaje mínimo de dispositivos.

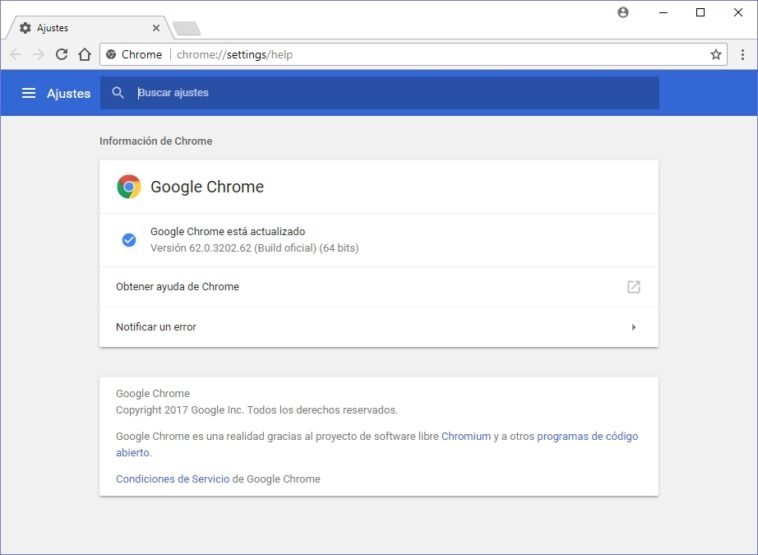

Hacer declaraciones públicas tiene su efecto, pero en Microsoft parecen haber llegado a la conclusión de que es mejor pagar con la misma moneda, y su equipo Offensive Security Research empezó a concentrar esfuerzos sobre Google Chrome. El primer resultado es CVE-2017-5121, vulnerabilidad que puede habilitar la ejecución remota de código cuando el usuario es dirigido a una página especialmente diseñada. El impacto final depende de los privilegios de ejecución, pero no se descarta la instalación de programas maliciosos y el robo de datos. Para descubrir el bug, Microsoft utilizó a ExprGen, un fuzzer basado en JavaScript diseñado por el mismo grupo que creó a Chakra, el motor JavaScript que encontramos en Edge.

La publicación oficial cuenta con todos los detalles relevantes del caso, sin embargo, lo más interesante se encuentra al final. Microsoft reportó a CVE-2017-5121 el 14 de septiembre con el exploit correspondiente, a lo que Google le asignó una recompensa de 7.500 dólares. Otros bugs de perfil más bajo (reportados pero sin exploit) elevaron la suma a 15.837 dólares. Google decidió igualar la recompensa, y los 30 mil dólares fueron donados al Centro de Educación Denise Louise, organización escogida por Microsoft. En Redmond aún cuestionan la decisión de publicar datos sobre bugs antes de que los parches lleguen a los usuarios, pero a pesar de las diferencias, es bueno saber que la habilidad de estos titanes puede ayudar a alguien más.