Hemos hablado hasta el cansancio sobre la necesidad de crear y mantener contraseñas fuertes en todas nuestras cuentas. Una buena administración reduce el riesgo de brechas y robo de información, pero al hablar sobre su visión de “administración”, Microsoft Research propone un método radical: Usar malas contraseñas en cuentas de muy baja prioridad, e incluso repetirlas.

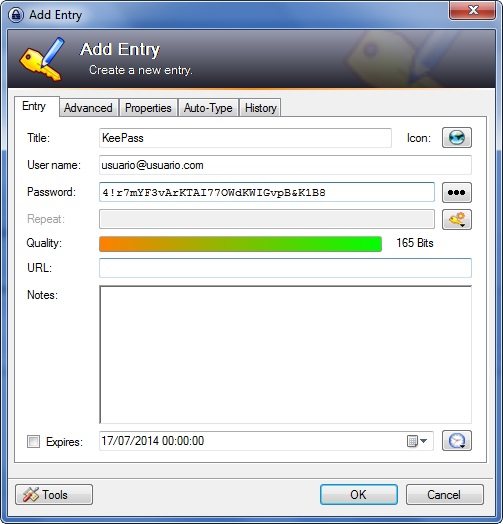

Mi base de datos en KeePass tiene más de veinte entradas. Cada una de ellas apunta a un servicio diferente, con un nombre de usuario y una contraseña. Obedeciendo a las reglas que imponen estos servicios, he tratado de generar la contraseña más fuerte posible. Y no tengo forma de recordar a ninguna de ellas. Es una solución sofisticada y robusta… pero tampoco está libre de riesgos. La centralización de contraseñas puede causar problemas muy serios en un entorno comprometido (sólo basta con ver el daño que causan las filtraciones por ciberataques hoy), y eso también se aplica a herramientas offline como KeePass. Después de todo, necesito ingresar una contraseña para abrir la base de datos, y un keylogger podría arruinarme la vida. Básicamente, lo que hace todo usuario día a día es participar en un juego de probabilidades. No hay atajos perfectos, sino opciones para minimizar el riesgo. ¿Qué propone la gente de Microsoft Research y la Universidad Carleton? Usar contraseñas malas.

A través de un reciente estudio (16 páginas, repleto de elementos con un nivel matemático escalofriante) Microsoft Research explica que utilizar contraseñas malas y repetidas en servicios que sean de poco valor para el usuario mejoran notablemente su capacidad de administración. Ahora, ¿qué es un servicio “de poco valor”? Eso definitivamente depende de cada uno, sin embargo, creo que estamos de acuerdo al decir que PayPal, eBay, Amazon, el correo electrónico personal, y hasta la red social preferida son servicios de alto perfil que merecen toda nuestra atención. El inconveniente principal al priorizar servicios está en las propias restricciones que tiene cada uno de ellos durante la creación de una contraseña. Tal vez has llegado a la conclusión de que un servicio no es tan importante, pero quien mantiene dicho servicio piensa lo contrario, y de todos modos te solicita una contraseña de dieciséis caracteres, con espacios y símbolos especiales.

En resumen, el estudio plantea que cualquier estrategia que bloquee el uso de contraseñas débiles o la repetición de las mismas no es óptima para el usuario. El texto también menciona que la reutilización de contraseñas a través de varios sitios oscila entre el 43 y el 51 por ciento, por lo que es bastante sencillo asumir que todas las advertencias al respecto caen en saco roto. Creo que la visión de Microsoft Research merece ser evaluada. Ahora que veo a mi base de datos, solamente tres o cuatro elementos son en verdad críticos, y no parece tener tanto sentido asignar una contraseña de 64 caracteres a un servicio de uso frecuente, pero que prácticamente no tiene riesgos…

One Comment

Leave a Reply