El refrán dice “la seguridad bien entendida empieza por casa”. O algo así. El punto es que hay cosas sencillas que puedes hacer para proteger la integridad del ordenador, sin saber demasiado. Aplicaciones como SterJo NetStalker pueden contribuir enormemente al monitoreo del ordenador, sin tomar acciones muy sofisticadas. Un mejor control de las conexiones entrantes a tu equipo podría salvarte el pellejo más veces de lo que crees.

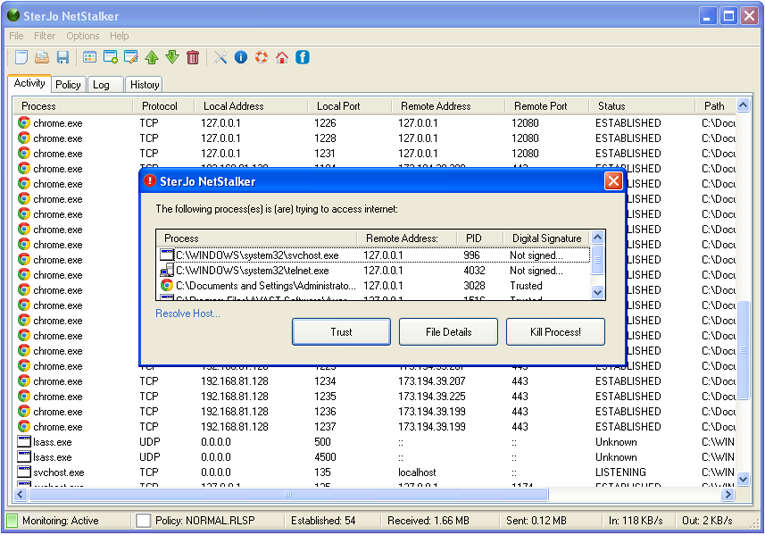

SterJo NetStalker es un monitor de procesos (igualito al que ya está en Windows, que usan para detener alguna aplicación miserable que ha congelado toda la pantalla), pero que vigila las conexiones a Internet, como un cortafuegos tradicional. Desde la pantalla principal tendrán el listado de todas las conexiones activas del momento que SterJo NetStalker ha podido detectar, estado, IP y puerto por el que conectan. ¿Hay algo que no debería estar allí? Matan el proceso y pasará a la historia (y luego ustedes rastrean si les ha dejado algún desastre, pero eso ya es otro cantar).

A medida que nuevas conexiones van intentando alcanzar el equipo, SterJo NetStalker pide autorización para dejarlas pasar. Siempre y cuando estén dentro de los parámetros “legales” de acceso, claro. Es decir, las reglas de permisos que están por defecto en la aplicación.

Para configurar nuevas reglas, ingresas en la pestaña Policy y configuras tus excepciones. Sólo vienen incluidos los puertos comunes (entrada y salida de correo, entrada y salida segura de correos, FTP, etc), por los que podrá pasar cualquier conexión remota. Toda otra conexión queriendo ingresar por otro puerto, no estará permitida en un principio. SterJo NetStalker queda -naturalmente- trabajando en segundo plano, así que recibirás notificaciones cada vez que ejecute algún bloqueo o detecte una conexión sospechosa. Vale aclarar que las reglas que están por defecto también pueden ser modificadas o eliminadas, si son algún bicho raro que no utiliza ciertos puertos, por ejemplo.

Al final hay dos pestañas que confundirán un poco hasta que realmente tengan algún contenido de algo: Log y History. Si consiguen bloquear conexiones no deseadas, Log será encargado de registrarlo. History registrará sus decisiones sobre cómo proceder con los procesos activos y conexiones entrantes. Aunque no me ha sucedido, si se vuelve molesta pueden dejarla en modo pasivo por un rato hasta que sea necesaria nuevamente. Por el lado contrario, también pueden ponerla a bloquear absolutamente, sin hacer grandes configuraciones.

Ya saben que no se trata solamente de instalar un antivirus y cruzar los dedos para no caer en riesgo en ningún momento. Hay muchas herramientas gratuitas como SterJo NetStalker para ayudar un poco a proteger lo importante en el ordenador. Para esta misma tienen mínimos requisitos y funciona muy bien. Incluso, si son aficionados a temas de seguridad, puede servirles como complemento para apicaciones más complejas. Para Windows, a partir de XP. Eso sí, no te olvides de destildar Babylon durante la instalación.