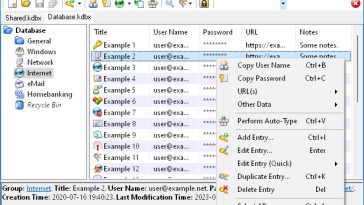

KeePass: El mejor administrador de contraseñas

Las crisis de seguridad no se han ido a ninguna parte, las estafas digitales están completamente fuera de control, y algunos usuarios insisten en administrar contraseñas usando servicios online… que tarde o temprano eliminan sus ofertas gratuitas. La mejor alternativa sigue siendo una solución offline, open source y sin costo, y todos los caminos nos […] More