Todos los días la privacidad de los usuarios se reduce un poco más gracias a los embates que llevan adelante las compañías que manejan grandes cantidades de información y que requieren de la nuestra como para darnos un servicio a cambios. Google, Microsoft, Facebook, Oracle y bueno, casi todo el resto de la internet superficial toma algún rastro de los tantos que dejamos. Si eres de aquellos a los que esto les preocupa y mucho, una distribución Linux para el anonimato en la red es lo que andas buscando. Su nombre, Tails.

A veces con verdaderas razones, a veces meramente para hacerse los importantes, los usuarios buscan esconder al máximo sus acciones sobre el ordenador. Proxies, VPNs, Firewalls, anti cookies y muchas otras herramientas más desfilan por los ordenadores de esta gente tan reservada, creando un escudo considerable en contra de las intromisiones que innecesariamente sufrimos cada vez que apretar el botón de Power en nuestro gabinete. Los que tienen alguna distribución de Linux como sistema operativo cuentan con una ventaja considerable en cuanto a mantener la privacidad de sus actividades, pero ahora acaba de aparecer una actualización muy interesante de Tails,una distribución Linux para el anonimato en la red.

En resumen y a modo de ficha, Tails es una distribución Linux derivada de Debian y que está formato Live, aunque es totalmente estable y se compone de un paquete enorme de aplicaciones que tienen el objetivo principal de conservar el anonimato del usuario en internet. Por ejemplo, todas las conexiones a internet se realizarán a través de la red TOR, y cuando hablamos de todas las conexiones no hablamos sólo de las del navegador, sino también de otras conexiones que normalmente van en segundo plano (como las actualizaciones de software). El paquete de aplicaciones está integrado por estrellas del rubro como i2P 0.9.1, que proporciona la estructura necesaria para la abstracción en la comunicación con otros ordenadores de la red. También vemos a Metadata Anonymisation Toolkit, que sirve para eliminar metadatos de todo tipo de archivos salvo videos.

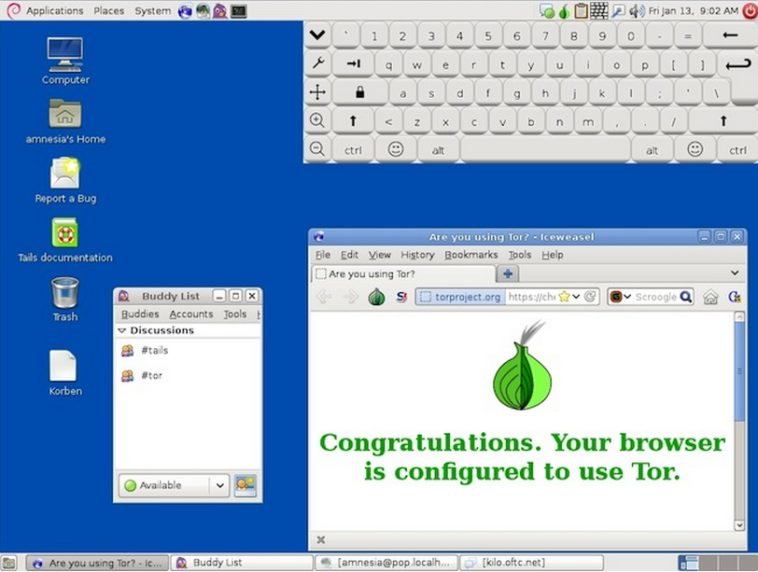

Siguiendo con la lista de aplicaciones, Claws Mail le da funciones de lector de correo electrónico y noticias desde el anonimato. Combinando TOR e Icewasel, los usuarios podrán navegar en internet como si fueran buscados por el FBI y se estuvieran cuidando. El resto del paquete es adivinable para una distro Linux de código abierto y enfocada a la menor intromisión: Pitivi, Brasero, Audacity, OpenOffice, etc. El kernel 3.2.23-1 es estable y habilita hasta 4 espacios de trabajo de camuflaje, que utiliza una interfaz de Windows XP como para que la gente no piense: “Oh, usa Linux. Debe ser un hacker”. Tails es complicado de configurar para el usuario no avanzado en Linux y puede que esto se el principal filtro de la distro, pero para quienes quieren cuidarse, es una de las más indicadas porque trabaja con memoria RAM, sin dejar rastros ni siquiera en el disco duro.

Me parece interesante… ya que tambien tiene un centro de soporte en linea… no me gusta mucho GNOME (prefiero KDE) pero veremos k tal esta… Gracias NeoTeo por el anuncio… Descargardo…

Perdon por la pregunta ignorante pero…Si la uso en Virtual Box desde Windows pierde todo sentido, ¿cierto?

#2 No del todo. El tráfico de la máquina virtual irá "anonimizado", mientras que el de Windows no.

#2 Supuestamente si configuras tu interfaz de red en modo puente debería de surtir efecto…

La probé en algún momento… el tema es que la lentidud de la navegación pues le saca todo el interés a internete en sí.

#3 si queres mirar youtube y facebook usa chrome 😉 , esto es para casos especiales

"Tails funciona usando la memoria ROM, nada de disco duro" FAIL jaja

Lo he probado en un par de ocasiones, como lo comenta ete se ve una lentitud en la red, y bueno sale por el 9050 al igual que cuando usamos proxychains. Tengo entenido que la sesion por HTTP te hace anonima la navegacion en cuanto a site, pero mi duda es si se ejecuta un JAVA en la aplicacion web, hay manera de que revele el IP Publico de nuestro ISP del PC?

#8 Yo me pregunto lo mismo que #8 si en esta distribución como todas las conexiones usan la red TOR también pasa como en el programa TOR para windows que hay riesgo de revelar la verdadera IP al abrir contenido descargado de la red o ejecutar complementos.

pues casi siempre se utilizan estos programitas para entrar a la Deep Web… Tener el anonimato total es complicado, y mas si se trabajan con tantos proxies corres el riesgo de caer en un Honeypot. 🙁

desde la memoria ROM?!?!? no mameyes en épocas de melones… antes de escribir de algo así deben de informarse un poco más y ya entonces postearlo, este mini SO corre ya sea desde un CD ó un USB, y pues es de ahí donde corre, y sobre los HONEYPOT es demasiado difícil si eres alguien con algo (no mucha) experiencia sobre ejecutarlo, ya que también se llama AMNÉSICO, porque cuando lo dejas de correr no deja nada de rastro y en proxy’s pues saber también desde donde buscarlo y ponerlo, no todo es enchílame otra y peladito y a la boca 😉

desde la memoria ROM?!?!? no mameyes en épocas de melones… antes de escribir de algo así deben de informarse un poco más y ya entonces postearlo, este mini SO corre ya sea desde un CD ó un USB, y pues es de ahí donde corre, y sobre los HONEYPOT es demasiado difícil si eres alguien con algo (no mucha) experiencia sobre ejecutarlo, ya que también se llama AMNÉSICO, porque cuando lo dejas de correr no deja nada de rastro y en proxy’s pues saber también desde donde buscarlo y ponerlo, no todo es enchílame otra y peladito y a la boca 😉