La búsqueda de seguridad es la razón para la instalación de una cámara de vigilancia con transmisión del contenido por IP, pero qué pasaría si el streaming de video que hace esa cámara se torna público. Esto se responde con el caso TRENDnet, que vendió e instaló cámaras con una vulnerabilidad que hacía que las éstas transmitieran en vivo, pero de forma pública, sin filtros ni protocolos de seguridad. Derivándose en que puedas espiar cámaras de vigilancia sabiendo su IP, ahora un usuario las ha asociado con su ubicación en un mapa de Google para que la información llegue más fácil a los usuarios que están siendo espiados y puedan hacer algo al respecto.

No tiene ni siquiera un año el pozo gigantesco que pisó la compañía TRENDnet cuando sus cámaras de vigilancia se convirtieron en el primer problema de seguridad de quienes las habían instalado. Es que debido a una vulnerabilidad en una actualización del firmware de estas, personas de todo el mundo podían visualizar qué era lo que estas cámaras grababan a miles de kilómetros sin que los usuarios supieran. Sólo bastaba introducir la IP de los usuarios de TRENDnet y una especie de Gran Hermano forzado se comenzaba a emitir. El escándalo fue de proporciones considerables hasta que TRENDnet dio cuenta del fallo y lo solucionó con una actualización de firmware que los usuarios de sus cámaras tenían que descargar, además de quitar este producto del mercado y retirar algunas de los lugares de instalación.

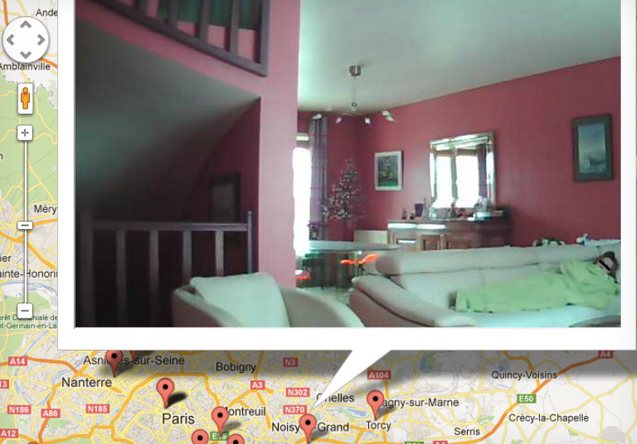

Con el aviso de TRENDnet sobre el parche disponible el problema persistió, porque muchas de estas personas pagaron dinero para que les instalaran el sistema de seguridad y ni remota idea tienen sobre actualizaciones de firmware recientes. El problema se ha mantenido en el tiempo y un experto anónimo asoció las IP conocidas de TRENDnet sin parche con su ubicación en un mapa de Google, con lo que durante varias semanas se pudieron espiar cámaras de seguridad sabiendo a qué lugar pertenecían. A continuación te mostramos una captura de lo que es el sitio web, que permite al voyeur aficionado a observar el movimiento o la falta del mismo en las imágenes con bebés durmiendo, servidores trabajando, tiendas cerradas, oficinas y cualquier lugar imaginable para una cámara de seguridad.

El trabajo de asociar IPs a las locaciones en el mapa también incluyó un documento con todas las IPs comprometidas que fue pegado en PasteBin. Según se supo un tiempo después de su lanzamiento, el sitio y el desarrollo del mismo estuvo a cargo del blog Console Cowboys, cuya intencionalidad resultó ser realizar un llamado de atención a los dueños de estas cámaras de seguridad y también a TRENDnet para que intente comunicarse con ellos y avisarles del parche. Con cada enlace a la cámara de un usuario se puede ver otro hacia el parche que soluciona el problema, ubicado en la página central de TRENDnet. Desde la compañía dijeron que tenían a un bot trabajando en la ubicación de las cámaras afectadas y que intentarían comunicarse con sus usuarios, otra vez.

ACTUALIZACIÓN: Como era de esperarse, Google dio de baja la página en cuestión porque el uso de la API de Google para difundir imágenes privadas o que pueden influir en la seguridad de una persona está prohibido por los términos de uso. Sin embargo, para los que se quedaron sin espiar cámaras de seguridad (para ayudarlos, no?) pueden hacerlo en un sitio que creó un tal RodolfoGS, que no utiliza el mapa y que tiene el mismo fin: avisarle a TRENDnet y sus usuarios que el mundo los está viendo.

Cojonudo! a espiar se ha dicho!!! 🙂

http://rodolfo.gs/cams/?camera=410

Buscando el dormitorio de una chica…. 😀

Avisarle a TRENDnet?? se hubieran comunicado con la empresa. Debería ir preso los de TRENDnet por pelot%&#@, y el que hizo la web recopilando cada IP.

Este artículo no debería incluir el link para acceder a la web, mencionar el problema de seguridad para informar es una cosa, poner el link es dar el mal ejemplo.

#3 Simplemente llamar a la empresa no hubiera sido la elección correcta. Es mas eficiente si se crea un escándalo para que la empresa entre en presión y actué mucho más rápido.

madre de dios la que se puede liar… acabo de encontrar a una niña pequeña durmiendo en su cuna…

http://rodolfo.gs/cams/?camera=471 jaja acá se ven miles de perros!

Por favor…., No veo ni el sentido tecnológico ni informativo de esta entrada, por que sinceramente se aparta bastante de ser un contenido preventivo.

No deberían crear contenido para aumentar el morbo de los visitantes, claramente se esta incitando a revisar aquellas cámaras y espiar a los afectados, vulnerandolos mas aun en vez de intentar protegerlos o darles una solución. (Si, no es responsabilidad de "Neoteo", pero aun así estáis aportando a la falta).

Algo mas de conciencia por favor.

#6 eso si es cierto el objetivo debió ser con esto proteger a esos usuarios expuestos

Dos cosas:

La seguridad en internet no existe, si está conectado a red es hackeable.

Y la otra es que a muchos empleados les tienen las camaras encima sin que sepan que los estan grabando, eso ya no es segurirdad sino espiar-

Todos esos voyeurs hipocritas que despues de pasarse el dia entero mirando las camaras y que luego vienen aqui a decirle a neoteo de auto censurarse mas vale deberian callarse la boca

Seguro que ya se backupearon el link miles de veces y luego se hacen los santos.

Ohhh, ajajaj excelente, a espiar se ha dicho!! jejeje!!

#12 bastante enfermiso tu humor

Estas son camaras de seguridad que se usa en los trabajos, y lo que se puede ver no es más que lo que ven todos los jefes y supervisores, o los administradores de la empresa de seguridad.

Y lo otros es que el sentido comun indica que no se pueden poner camaras de seguridad en lugares intimos porque estan expuestas a que cualquiera lo vea.