Elementos maliciosos están aplicando toda clase de mecanismos con el objetivo de engañar a los usuarios y provocar la filtración de información personal. Desde el contenido de la cuenta bancaria hasta la propia identidad, no existen límites para los delincuentes digitales de hoy. Google posee múltiples defensas destinadas a la protección de sus usuarios, pero hay técnicas como el phishing que aún conservan una efectividad impresionante.

Estoy seguro de que todos nuestros lectores ya saben bien que ningún servicio de alto perfil en la Web les enviará un correo personal solicitando nombre de usuario y contraseña. De hecho, ningún servicio que se considere serio recurrirá a semejante maniobra. En la gran mayoría de los casos, la mentira no es muy elaborada que digamos, y apunta a los usuarios menos preparados. Ese tipo de ataques requiere el envío constante de spam, básicamente un bombardeo a ciegas, esperando encontrar el blanco correcto. El problema es que los atacantes se están adaptando. Ahora, en vez de abarcar todo el terreno posible, concentran sus esfuerzos sobre una sola cuenta que de ser comprometida podría dar acceso a elementos muy valiosos. De acuerdo al último estudio publicado por Google, este “secuestro manual” de cuentas es extremadamente raro: Nueve casos por cada millón de usuarios en un plazo de 24 horas. Sin embargo, al estudiar en profundidad a este ataque avabzadi revela datos preocupantes sobre otras técnicas mucho más comunes.

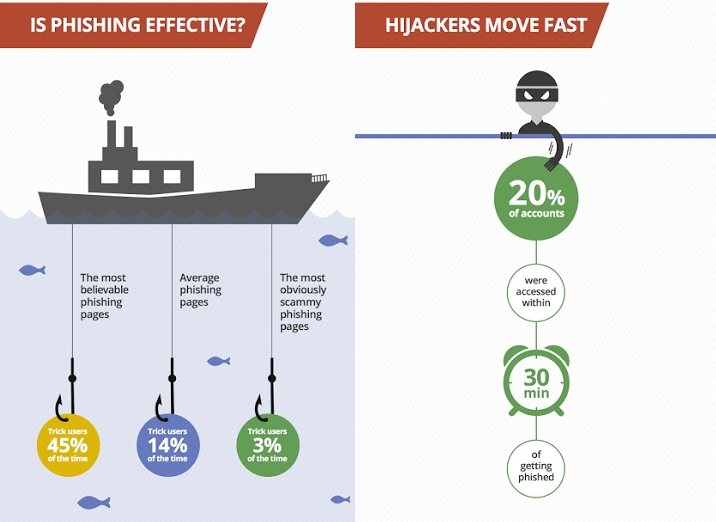

El arma principal del secuestro manual de cuentas es el phishing. Aunque nos cuesta mucho trabajo imaginar una situación en la que podamos ser engañados por una página web falsa, el estudio de Google indica que algunos de los portales más desarrollados poseen una efectividad del 45 por ciento. El promedio general de efectividad para el phishing es mucho más bajo: 14 por ciento. Y aún los sitios que no hacen grandes esfuerzos en ocultar su origen espurio registran una efectividad del tres por ciento. Este último número se ubica dentro de los parámetros que imaginábamos para el phishing, pero si un atacante tiene la capacidad de enviar millones de mensajes diarios, una efectividad del tres por ciento sigue siendo algo notable.

Otro detalle a tener en cuenta es que el acceso a la cuenta robada por parte del “hacker” no se hace esperar mucho. El estudio reporta que el ladrón ingresa dentro de los primeros treinta minutos, pasa unos veinte minutos bloqueando al usuario legítimo (cambiando preguntas de recuperación y otras opciones de seguridad) y después procede a concentrar sus ataques sobre la lista de contactos. La recomendación principal de Google, más allá de activar la verificación en dos pasos (recuerda que ahora existe la opción de una llave USB) y estar atento a cualquier detalle extraño en páginas y correos, es tratar de recuperar el acceso a la cuenta lo antes posible. Configurar un número de móvil o pedir la recuperación a través de una cuenta secundaria de correo son dos opciones fundamentales.