Aparte de las más carás de Europa, tambien son las más inseguras. El 93 % de las líneas wifi de Telefónica están expuestas a hackeo sencillo. La compañía entrega a sus clientes un router wifi con una configuración mortalmente vulnerable a los ataques externos. Los pillastres cibernéticos se frotan las manos con este tipo de despropósitos, pues son capaces de penetrar en tu red en apenas unos segundos. Ten cuidado no sea que te encuentres entre rejas por un delito que no has cometido.

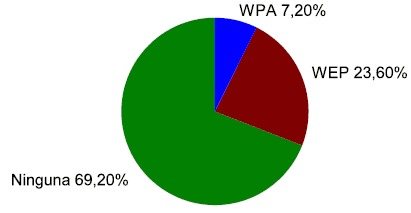

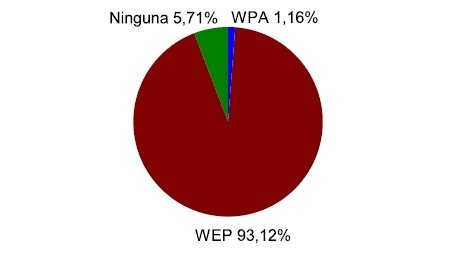

Si bien Telefónica se mantiene en uno de los puestos principales en cuanto a falta de seguridad en las configuraciones de los routers que entrega, hay operadores alternativos que tampoco prestan la suficiente atención a este tema. Las configuraciones de partida que ofrecen estas operadoras utilizan la encriptación vulnerable WEP estableciendo claves según un patrón que permite averiguar el 70% de sus caracteres. En el caso de Telefónica, hasta el 93% de las redes WiFi conservan la configuración original, franqueable en cuestión de segundos. La gente de la página bandaancha.eu ha tomado la calle para realizar una sesión de wardriving en la que han recopilado información sobre más de 3.000 redes WiFi domésticas detectadas desde la vía pública.

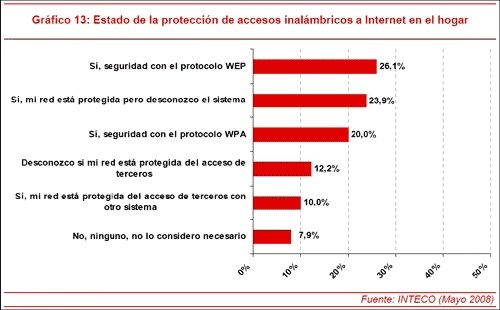

La encriptación WEP fue superada hace bastante tiempo y declarada oficialmente insegura desde el año 2003. Cualquier entusiasta de la informática, aunque no posea conocimientos avanzados, es capaz de violar la seguridad de una red WIFI protegida con este sistema en apenas unos segundos. La información disponible en Internet para averiguar cómo reventar este protocolo de seguridad resulta más que suficiente para comprometer fácilmente la integridad de estas líneas WIFI. Esto lo saben las compañías(y si no lo saben, mejor que cierren directamente) y sin embargo, siguen regalando routers con esa configuración y, para más INRI, con una contraseña por defecto que sigue un patrón conocido y que resulta sencillo averigüar la mayoría de los caracteres que la componen. Aunque WPA tampoco es seguro al cien por cien, al menos ofrece mucha más resistencia a los ataques que WAP y se puede paliar esta situación entregando los router con WPA por defecto y una clave más robusta. ¿Cuál es el patrón que sigue Telefónica para diseñar sus claves? Pues sólo tienes que continuar leyendo para que te convenzas de lo fácil que resulta averiguarlo. Bajo los routers de Telefónica viene pegada una etiqueta con la clave WiFi que se le ha asignado. Para generar la clave se toman 6 caracteres de la dirección MAC del router, 1 de la inicial del fabricante y 2 del identificador de la red. Este sencillo patrón utilizado por la operadora permite obtener rápidamente 9 de los 13 caracteres de la clave. Mediante fuerza bruta es cuestión de fracciones de segundo comprobar las 65.535 combinaciones de los 4 caracteres restantes. Serán menos teniendo en cuenta que solo se utilizan mayúsculas y números. Si quieres hackearle la conexión al vecino que se atrevió a contratar con Telefónica y no se ha preocupado de cambiar el protocolo de seguridad, ya tienes una guía rápida de cómo hacerlo. Fíjate en el video y comprueba por ti mismo cómo cae la conexión en cuestión de un parpadeo. Serás hacker (de pacotilla) por un día: Resultados El excelente estudio de seguridad llevado a cabo por bandaancha.eu nos muestra unos resultados sobrecogedores. Nos cuentan que “de las 3.326 redes detectadas en el estudio, 2.011 continúan utilizando WEP. Esto representa al 60,5% de las wifis”. Avanza el estudio y nos demuestra con horror que “de las 923 redes identificadas como de Telefónica, el 93% conservan la configuración original entregada por la operadora, con WEP y patrón de clave”. Finalmente nos da un respiro mostrando las únicas que se libran de esta catástrofe: “Sólo Orange/Yacom y Vodafone/Tele2 utilizan WPA por defecto”. Acaban el estudio señalando a la ISP por cable más famosa de España como la peor de todas con un lapidario resultado final: “Ono es el operador con mayor porcentaje de wifis abiertas”.

- Ono presenta el mayor número de conexiones sin protección

- Telefónica mantiene hasta un 93 % de sus wifis con la clave inicial

Cuidado Las implicaciones que pueden derivarse de este estudio, si extrapolamos a la población general, resultan cuando menos inquietantes. Sobre todo si tenemos en cuenta que millones de líneas se encuentran fácilmente expuestas a intrusiones desde el exterior, mientras sus dueños permanecen confiandos creyendo que están a salvo de ataques exteriores. Y la cuestión es muy seria, porque recuerden que si alguien penetra en nuestra red y realiza actividades criminales, la huella que queda es nuestra IP, por tanto, la policía nos acusará a nosotros como los presuntos culpables de los delitos cometidos. Dicho más sencillo: si cualquiera se hace con nuestra red(recuerden que se consigue en unos segundos sin más conocimientos que ver un video público fácilmente accesible) y se pone a intercambiar contenido ilegal, los teóricos culpables seremos nosotros pues es nuestra IP la que deja su rastro en las intrigas de estos indeseables. No hace falta que sea un hacker, que los pobres tambien son personas. Simplemente si algún pirado se dedica a entrar en los correos de los demás o introducirse en los sistemas ajenos, la culpa recaerá directamente en nosotros, que aparecemos como titulares de la línea que ha estado relacionada en esos delitos. La carga de la prueba ya no se encuentra en la acusación sino que ahora somos nosotros los que tendremos que demostrar que nuestra línea fue violada por personas ajenas a nuestro conocimiento y autorización. Por no hablar de las pequeñas empresa que confían en la seguridad de estos routers, que verían comprometidos sus datos confidenciales y expuestos al espionaje industrial.

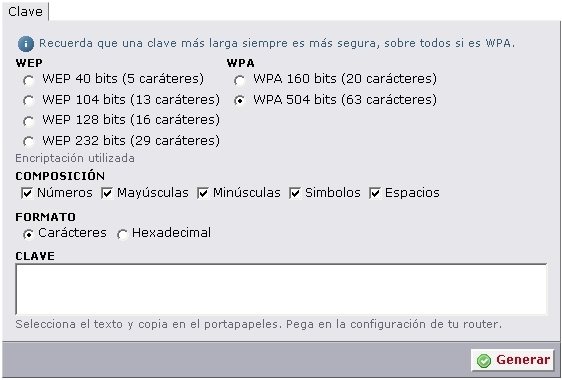

Se recomienda encarecidamente cambiar la configuración original. Los expertos de bandaancha.eu proponen “sustituir el identificador SSID por uno que no delate el proveedor de Internet que utilizas” y que “actives la encriptación WPA con longitud de clave de 160 o 504 bits”. Concluyen su excelente consejo diciendo que “la clave debe estar formada por una combinación aleatoria de mayúsculas, minúsculas, números y símbolos”. Si quieres más facilidad también puedes usar el generador de claves WiFi para crear una contraseña aleatoria. Si posees el router blanco de Telefónica, Zyxel P660HW-D1, en esta guía encontrarás como activar la encriptación WPA.

No escatiméis esfuerzos en el tema de la seguridad o podréis encontraros algún día entrando a trompicones en un coche con sirena y los brazos por detrás de la espalda.

upps …

WEP estableciendo claves según un patrón que permite averiguar el 70% de sus caracteres. eciendo claves según un patrón que permite averiguar el 70% de sus caracteres

en el primer parrafo, esta frase esta repetida "…WEP estableciendo claves según un patrón que permite averiguar el 70% de sus caracteres. eciendo claves según un patrón que permite averiguar el 70% de sus caracteres…."

hasta otra 😉

Listo!

Gracias

weps, se me paso el primer comentario..

Es una burla la seguridad de telefonica, aca en chile la clave es el nº de telefono fijo (6 digitos) mas 4 letras que siempre son las mismas.

como dato un amigo contrato telefonica con wifi, le dije que me diera su numero fijo para llamarlo, y en menos de 1 segundo sabia su clave, pasmado quede cuando le conte, luego personalmente le cambie a cifrado wpa

me puedes ayudar: lo del numero de telefono lo se, pero cuales son las letras que tu dices y van al principio o al final del numero telefonico??

Si telefonica en españa pone al menos encriptacion WEP, porque en Colombia telefonica no pone nada, lo deja abierto.

#6 eso pasaba en españa hace unos años, ahora telefonica pone wpa… que sigue siendo deficiente… tendria que ser wpa2

Lo primero que debería hacer la gente es cambiar las contraseñas por defecto, lo que hago yo es usar el bloqueo por MAC address que traen todos los routers, lleva 5 minutos y saltárselo supone hacer spooffing de la MAC, algo que no siempre se puede hacer y que no es tan fácil, aparte de que es facilmente detectable.

En cuanto a que te acusen de un delito y que tengas que demostrar que no fuiste tú, es posible, hay más de uno al que han acusado de pedófilo por descargar sin saberlo un archivo P2P, pero dudo mucho que puedan condenar a alguien sólo por eso.

Mucha gente tiene las wireless abiertas y mientras no sea delito hacerlo, no hay por que ser un experto en seguridad "por ley", creo que todo esto es un poco amarillista.

Juanex, precisamente en este tema hablo con conocimiento de causa porque tengo un buen amigo de juicios precisamente por el tema(no por pedofilia sino por supuestos hackeos de email, que es mucho menos grave). Las está pasando canutas para demostrar que su IP fue utilizada por alguien externo. El fiscal está tratando de meterle un puro bien gordo y la verdad es que mi colega lo tiene jodido. Muy muy jodido.

A lo mejor al final se escapa y lo declaran inocente(ojalá), pero te aseguro que lo está pasando fatal. El juicio va para dos años y aún le queda un montón mas de sufrimiento. Hasta su matrimonio se está viendo afectado y toda su vida se le está yendo por el retrete. Y todo por un desgraciado que se introdujo en su sistema y lo utilizó para mirar el email de otra persona.

De verdad, tened muchísimo cuidado con este tema. Puede que el juicio salga a vuestro favor(o puede que no), pero el tiempo que pasas envuelto en follones, estreses, marrones y desesperación te destroza la moral y los ánimos. Por no hablar del dineral que se está dejando mi colega en abogados. Ya llega gastados 3000 euros y la cosa solo va por la mitad. ¿Alguien se los va a devolver aunque gane el juicio?

Yo sólo digo que tengais muuuuuucho cuidao con el asunto.

La verdad hasta el momento todas als conexiones son muy malas en seguridad, aun mas las inalambricas, y las ultimas tecnologias de encriptado para estas redes tambien ya fueron violadas, asi que no hay nada que hacer 😛

por eso es recomendable usar para sitios de estacion de trabajo conexiones alambricas

Alguien me ayuda

sad’