Todos lo sospechábamos un poco, todos lo teníamos en cuenta. Así y todo, nuestro uso de las redes sociales, de los servicios web y de internet en general está enfocado en la comodidad que brinda su formato, con todos los costos que esto acarrea. Hoy internet volvió a demostrar que lo que provee no es gratuito y que detrás de los grandes cúmulos de usuarios, se esconde el oído ilegal y el ojo omnipotente de un estado que se cree la policía del mundo. PRISM es el programa por el cual nos vigila EEUU en internet, y a continuación te contamos todo lo que tienes que saber al respecto de un tema fundamental para comprender los tiempos en los que vivimos y el futuro de internet.

Las filtraciones de información no son un fenómeno de esta época, pero sí es en ésta donde sus consecuencias toman una relevancia inusitada en la historia de la comunicación social. Muchas veces pergeñadas por las propias empresas para crear bombo alrededor de una noticia (pues lo prohibido y oculto nos atrae como si fuera un agujero negro de curiosidad) y muchas otras tantas veces como consecuencia de la participación de espías, de empleados inescrupulosos, de fallas de seguridad y de gente tan curiosa como informativamente habilidosa, las filtraciones tienen un poder de desvelamiento que resulta imprescindible para saber qué es lo que nos ocultan. Justamente, los periódicos norteamericanos The Washington Post y The Guardian acaban de tomar en cuenta una filtración de la NSA, la Agencia de Seguridad Nacional (de EEUU), en donde se revela que el gobierno de Estados Unidos forma parte activa de un proyecto llamado PRISM, que tiene el objetivo de espiar a los usuarios de servicios como Facebook, Google,Microsoft y otros tantos centros neurálgicos de la red.

¿Qué es PRISM?

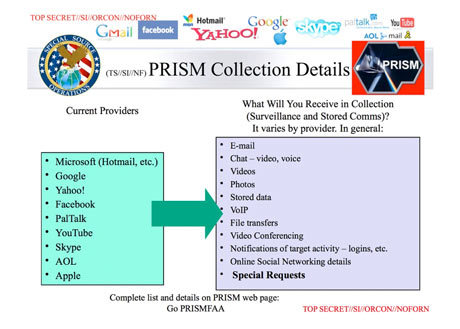

Con los ojos abiertos y la boca corrida a un costado en actitud sarcástica (a lo Mckayla, con el meme “not impressed”), encontramos que PRISM es un programa de la Agencia de Seguridad Nacional que funcionaba en absoluto secretismo utilizando un ingreso autorizado o no (ver más adelante) a los servidores de 9 de las compañías más importantes de la red. Entre ellas se listan a Microsoft, Yahoo!, Google, Faceboook, PalTalk (proveerdor de internet), YouTube, Skype, AOL y Apple, tal cual y en el orden en el que aparecen en el documento. En información que no está confirmada, se habla de la inclusión futura de Dropbox. El informe en cuestión parecía estar destinado al entrenamiento de nuevos agentes de la agencia, como si fuera un manual en el cual se detallaban algunas de las actividades principales de este órgano del estado norteamericano. El documento, un Powerpoint de 41 slides, se titulaba, según The Guardian, “la recolección [de datos] directa desde los servidores”, haciendo alusión a los principales proveedores de servicios de Estados Unidos.

¿Qué es lo que revisan?

Según indicaron los dos reconocidos sitios de donde surge la investigación, lo que PRISM buscaba era un acceso directo a la intimidad misma de los usuarios, allí donde pueden confiar y delatarse a sí mismos confesando crímenes o, especialmente, ideándolos junto a otros usuarios. Para esto, la NSA revisaba (suponemos que no manualmente, sino con software de data mining buscando patrones identificatorios de actividades ilícitas) los historiales de conversación, de búsquedas, las transferencias de archivos, los chats, las videoconferencias y mucho más de lo que queda almacenado de cualquier usuario interactuando en internet. Para hacer esto, la NSA no requería de ningún tipo de permiso judicial anterior a la acción de espionaje, lo que de por sí implica una violación a las leyes vigentes según la constitución estadounidense, incluida la tan mentada y siempre valorada 5ta enmienda.

El acceso de la NSA a la privacidad de las personas fue posible gracias a los cambios en la ley de vigilancia de EE.UU., que se introdujo durante la presidencia de Bush y fue renovada con Obama en diciembre de 2012. Con la investigación y espionaje justificado legalmente, PRISM se dedica a la objetivación de presuntos casos de riesgo e inicia investigaciones sobre la privacidad de esa persona, atacando todos los frentes en donde su participación esté demostrada. Además del que resulta obvio de apreciar, el otro problema es que la NSA no sólo podría estar accediendo a la meta data, sino a la data en sí, según se pudo llegar a suponer luego de la interceptación del cable que hablaba de un pedido judicial a Verizon para que proveyera a los EEUU la información de más de varios centenares de miles de grabaciones de llamadas telefónicas domésticas. Es decir, no a los registros de llamadas a móviles, sino la grabación de la llamada en sí. Sobre esto hay contrapuntos, pues The Washington Post indica que el pedido formal es por la meta data de esas comunicaciones. Es decir, la hora del día en la que fue realizada, a qué número y cuál fue su duración.

De todas maneras, las suspicacias crecen cuando hay que considerar que en 2006 ya había tomado conocimiento público una filtración sobre un cuarto especial que la NSA tenía en la compañía telefónica AT&T. Como siempre, la legalidad de este tipo de programas está en disputa, aunque el programa parece estar basado en la Sección 215 de la Ley Patriota, que permite al gobierno obtener los registros de negocios o actividades que son relevantes para una investigación en curso contra el terrorismo. De hecho, y como para no quedarnos en que puede ser meramente un título mediático, hasta el momento, más de 77 mil reportes de inteligencia habían citado al programa PRISM como fuente de sus datos.

Nos orinan y dicen que llueve: el papel de las compañías en PRISM

Aunque la presentación especifica que se ejecuta con la ayuda de las empresas espiadas, todas las compañías que fueron mencionadas en esta investigación han enviado cartas y comunicados expresando que no forman parte activa de PRISM y que de hecho no sabían de su existencia. Siendo un poco más específicos y aclaratorios, Google –a través de su co-fundador Larry Page- anunció que “Google se preocupa profundamente por la seguridad de los datos de nuestros usuarios. Revelamos los datos de un usuario al gobierno de acuerdo a la ley, y revisamos cada pedido de manera cuidadosa. De cuando en cuando, la gente alega que nosotros hemos creado una puerta trasera en nuestros sistemas para que los aproveche el gobierno, pero Google no tiene una puerta trasera por la cual el gobierno obtiene acceso a los datos privados de los usuarios.“

Tanto Google como muchos otros cabezas del rubro informático han dicho que no tienen idea de PRISM y que si están llevando a cabo esas acciones en sus servidores, lo están haciendo sin el conocimiento y permiso de los grandes sitios web. Desde Facebook salieron a decir que “no forma ni ha formado parte de ningún programa que le dé a Estados Unidos o cualquier otro gobierno, acceso directo a nuestros servidores. Nosotros nunca hemos recibido una petición o una orden judicial de ninguna agencia gubernamental solicitando información o metadatos a granel, como el que Verizon ha recibido»

Todo lo dicho por las empresas participantes de este drama se pone en duda desde varios periódicos con investigaciones propias, apelando al archivo. Por ejemplo, desde el New York Times, se indica que las compañías no sólo obedecieron a la NSA y a sus demandas, sino que también contribuyeron con ella generando un acceso directo a los servidores. Para probarlo, estos indican algunas conversaciones entre los responsables de los 9 sitios en la mira y el gobierno de los EEUU en el marco de la ley FISA de 2008, en la que se legitimaban los pedidos de información privada en un caso legal en curso. Así y todo, y siendo Microsoft la primera en colaborar y Twitter una de las únicas que no lo aceptó nunca, los sitios dijeron que no tenían una puerta trasera para el gobierno y que no conocían o conocían muy poco a PRISM.

Aquí es cuando se pone interesante, pues en lugar de añadir una puerta de acceso a sus servidores, a las empresas se les pidió esencialmente que erigieran un buzón de correo con llave, la cual sólo tendría el gobierno. En otras palabras, el gobierno no tiene un acceso directo a los servidores de las compañías, pero sí tiene un depósito de información privada que es manejada en conjunto con los dueños del sitio. Según mencionó un allegado a las negociaciones entre las partes, Facebook, por ejemplo, construyó un sistema de este tipo para solicitar y compartir la información. La falta de una fuente confiable y no un abstracto informante hace dudar, pero los indicadores de participación mutua están presentes, además de siempre sospechados por el usuario promedio de redes sociales que nos preguntan hasta cuánto calzamos.

Obama justifica a PRISM

Como no podría ser de otra manera cuando algo se hace tan evidente, la negación no fue la estrategia escogida en Washington, sino la defensa del cuestionado programa. El pasado viernes, Obama decía, validando automáticamente todos los rumores que había sobre la veracidad de PRISM, “Creo que es importante reconocer que no se puede tener el 100% de seguridad y al mismo tiempo un 100% de privacidad, además de ninguna incomodidad. Tenemos que tomar ciertas decisiones como sociedad“. De todas maneras mencionó que nadie está escuchando las conversaciones telefónicas de las personas, pues“ese no es el objetivo de este programa. Lo que la comunidad de Inteligencia está haciendo es identificar esas llamadas estudiando los números de teléfono y la duración de las llamadas. No se miran los nombres de la gente, y no se fijan en el contenido de las llamadas“. Otro comentario de Obama fue para indicar que las personas investigadas son mayoritariamente extranjeras, dando a entender que el principal motivo es la lucha contra el terrorismo.

En este sentido, es necesario comentar que según una reciente actualización de la información por parte de The Guardian, EEUU no estaría solo en la planificación y desarrollo de PRISM, pues la agencia de seguridad del Reino Unido (GCHQ) también está comprometida, obteniendo información directamente desde PRISM. Los documentos muestran que GCHQ, con sede en Cheltenham, ha tenido acceso al sistema por lo menos desde junio de 2010, y ha generado 197 informes de inteligencia desde el año pasado.

La punta del iceberg

Además de la hipocresía de EEUU al criticar la actividad cibernética, la censura y los controles de China sobre internet, la existencia de PRISM y programas similares trabajando de forma más secreta y paralelamente plantean problemas éticos y legales sobre el potencial acceso directo a la intimidad de millones de usuarios de Internet. Y que se sepa que no sólo son usuarios, sino también consumidores que pagan por servicios y que firman acuerdos de seguridad que de ahora en más tendrán que leer más atentamente en busca de los grises y vacíos legales que permiten esta embestida de la policía del mundo sobre las actividades de las personas, dando vuelta la carga de la prueba y entendiendo a cada uno de los usuarios como culpables hasta que se demuestre lo contrario. Ese, se los aseguramos, es un mundo en el que no queremos vivir, y algo vamos a tener que empezar a hacer al respecto.

El gobierno de los estados unidos me esta espiando, ahora saben que miro porno, uso el facebook y juego videojuegos online no puede ser!!!

#1 También tienen tus tarjetas de crédito y numero de seguridad social en caso de que algún día te vuelvas una molestia menor.

#2 Por algo nunca uso tarjetas de crédito…

No lo dudo y sepan hasta de que color cagamos :/

y de que tanto a servido el programa con todo lo que a pasado ahí recientemente.

La solución es fácil, si piensan hacer una maldad, ps encripten la información y si es muy malo lo que vas a hacer ojalá te cojan.

Me desiluciona más que esta información sea presentada en powerpoint y no en gafas que se destruyan unos segundos despues de dar la informacion 😀

google murio para mi 🙁 me siento traicionado….

…pero Google no tiene una puerta trasera por la cual el gobierno obtiene acceso a los datos privados de los usuarios….

Y TIENEN RAZON,

No hay puerta trasera, LES HAN ECHO UNA PUERTA A MEDIDA para espiar datos ilegalmente.

Lo que mas me preocupa de esto es que, teniendo en cuenta el lobby que existe en USA, que prácticamente los políticos trabajan para las empresas, y hacen el juego de la libertad y la democracia para ganar sus votos, lograr sus puestos y cobrar al mejor postor empresarial para hacer lo que les encarguen.

Teniendo esto en cuenta, me imagino con todo los datos que tiene el gobierno de nosotros. Las empresas hagan a través (como siempre) de los políticos, una ley, que diría algo así como que todo los datos de personas recabados que fueran perjudiciales a sus compañías por motivos de "piratería", les fuesen entregados a ellos para iniciar acciones legales correspondientes por el "gran perjuicio económico" causado, entonces así, caemos todos, todos en la bolsa, y nos podríamos comer juicios de cualquier índole. O de peor o igual manera que se filtre un listado público que salga en los medios del mundo, de por ejemplo, los piratas del porno y los juegos, del que seguro estoy adentro, no por pirata si no, por generoso al compartir lo que a mi por ejemplo me divirtió, así lo puedan hacer otros y viceversa, y de curioso como para ver otros seres humanos bellos practicar de manera inspiradora la reproducción, la cual me motiva y me da esperanzas, o la auto-satisfacción del genero femenino en mi afán de comprender su psiquis, su templo heredero de Eva que merece el mejor trato posible, y así ser mejor persona. Eso es lo que creo y mis motivos. Que injusticia.

Internet nació como un proyecto de DARPA, no hay ninguna razón para pensar que iban a entregar la rienda así sin más.

y esperense q ya se viene google glass!! nos vamos a estar controlando entre nosotros mismos y todo eso conectado a la web… nos estan haciendo querer cosas que son herramientas de control

hipotetica mente hablando, si esto fuese verdad,que los E.E.U.U. nos espian, no se supone que verian este sitio web.Si lo hacen que haran al respecto y si ya lo hicieron por que no han hecho nada?? ¿?¿?¿?

#10

Tu comentario no tiene ningún sentido.

#11 Es que es una hipotetica mente hablando.

#14 hipoteticamente, va junto

#10 Elquin esta claro que no entendés lo obvio, así que mira la cámara y sonreí:

"Esté sitio existe pero no es lo que estas alucinando; todo lo que has leído ha sido inducido sobre tú córtex por la electricidad que maneja tú ipad."

Repite conmigo:

"Esté sitio solo habla de un globo aerostático caído de la estratosfera"

Lastima que en neo no se peda utilzar la constante de wadsworth…

http://www.neoteo.com/la-constante-de-wadsworth-28

Mi gran pregunta es ¿Acaso no lo sabiamos ya? Como dijo el antiguo filosofo "Nada humano me es extraño" lo que sucede es que ahora nos lo confirman y muchos dicen "me siento decepcionado" Pues no digo yo PRISM sino quien sabe que mas. Por eso cualquier cosa que sea razonablemente intima y confidencial JAMAS DEBE IR A LA RED, ya muchos decian que Richard Stallman era un paranoico pero ya ven que no tanto. Asi que navegacion anonima, encriptacion y muchisimo sentido comun, y obvio que si vas a hacer una bomba o una cura del cancer no busques informacion en la red acuerdate de los viejos, privados y siempre fiables LIBROS DE PAPEL que no te delatan al momento de leerlos, o al menos todavia.

#13

Me pregunto si pensarias igual si el espia a nivel mundial fuera Iran, China o Rusia?, que pensarian todos los tipejos que dicen que esto es algo sin mayor importancia…

ya hace tiempo que se esta hablando de proyectos secretos

de megacomputadoras echas con este propósito en los 90. o antes

ami lo que mas me intriga es tiene control sobre la red de cámaras

incluidas la web cam la cámara del mobil etc.

Seria necesario la creación de un servicio privado con alta seguridad.

Privatización?

Recuerdan el que pirateo ps3 la que se monto investigaron cuentas de yutube donaciones de paypal con nombres y apellidos despues de esto anonymous cojia información privada i la publico en la red

Pues prism hace lo mismo pero legalmente.

A mi me importa muy poco que miren lo que hago, porque justamente no hago nada malo, y con un poco de sentido común y encriptacion esta todo resuelto. Ademas, uds creen que van a perder tiempo de CPU analizando todo?, olvidense, ya debemos tener todos un perfil en algun registro en modo IGNORAR USUARIO… Seamos realistas, no somos relevantes para el gobierno de EEUU.

Y una cosa mas, no se mientan, esta revelación fue como cuando Ricky Martin dijo que era gay, ya lo sabíamos todos desde hace años.

Lo que mas me impacto es que un documento de la NSA sea una PPT con tan baja calidad de diseño..

Pero que bruto es el negro Obama… No se da cuenta que probablemente la NSA, el programa ese podria estar espiandolo a el tambien y toda su jodia familia?

Por lo demas me alineo con el #17. Todos no somos mas que una retraila de corderos y ellos solo estan detras de las ovejas negras.

Por si a alguien le sirve de consuelo tengo q decir que los comunistas tampoco piden permiso para ponerte un micro.

Pero que bruto es el negro Obama… No se da cuenta que probablemente la NSA, el programa ese podria estar espiandolo a el tambien y toda su jodia familia?

Por lo demas me alineo con el #17. Todos no somos mas que una retraila de corderos y ellos solo estan detras de las ovejas negras.

Por si a alguien le sirve de consuelo tengo q decir que los comunistas tampoco piden permiso para ponerte un micro.

#17 No te confundas, que tu creas que no eres importante no quiere decir que no lo seas.

Quizas tu como persona no lo eres, pero lo que hagas si puede ser importante… esa misma red que se usa -dicen- para proteger los derechos (¿de quien?), tambien se usa para el espionaje industrial, es mas casi apostaria que es su principal utilidad.

Miralo asi, si tu no le importas al gobierno.. ¿acaso le importara que mueran 4000 personas en un atentado? Les importa una mierda las personas, como mucho se preocuparan de las consecuencias economicas que eso tenga para sus beneficios y nada mas. Eso es la "seguridad nacional".

Asi que Obama y todos los que andan detras de el en las sombras ya puedes empezar a caturar todo esto porque me la pela. Podran engañar pero no pueden ocultar la verdad, esta siempre sale a la luz.

Sobre el pirateo industrial, vease Echelon.

Y la diferencia entre esto y aquello, es que esto lo quieren legalizar y hacerlo delante de tu cara. El uso de echelon y otros hasta ahora se ha hecho bajo el engaño de la "seguridad nacional" (una forma bonita de saltarse a la torera todos los derechos y deberes que ellos dicen defender). Solo que ahora lo quieren hacer legal para no tener que ocultar nada (nada de lo que les interese que nos enteremos claro, porque el juego de verdad ese no lo mostraran).

Veanlo asi: viene el señor Obama y te dice que te va a meter un palo por el culo por tu seguridad, que debes renunciar a parte de tus derechos para sentirte seguro.. mientras tu dices que prefieres estar inseguro pero sin palo en el culo, el te lo va metiendo. Bueno de hecho antes lo hacia todas las noches, pero te anestesiaba y no te enterabas porque era ilegal hacerlo. Ahora lo haran cada dia, en tu casa, si o si, y sin poder quejarte porque lo habran legalizado. ¿Churrlos los domingos? No hombre, palo en culo.

De mi seguridad me ocupo yo, gracias.

Ni mas ni menos. ¿Lo quereis mas clarito?

Qué diferencia hay entre esto y el echelon?, o sea… de que nos asombramos?

nos vigilan ok,

filtran información sensible , ok

que pasa si todos los usuarios de la una red?, pongamos fbk.

empiezan a emitir mensajes "terroristas" , generando ruido,

o mensajes con ruido como usar la palabra "bomba" "atentado"

etc.. etc..

Y que todas las compañias que participan son estadounidenses… El problema de esto está no en si vemos porno o si tienen nuestro número de tarjeta bancaria, al menos a mi eso no me interesaría de nadie. Lo importante son las ideas, y en el control y la ventaja que supone que Estados Unidos, o más bien unos cuantos cientos de personas, vayan a ser capaces de, con un filtro de datos suficientemente eficiente, conocer y llevar a cabo ideas de otras personas o pueblos, antes que sus mismos creadores, con todo lo que esto supone, pero seguirán llamándolo defensa contra el terrorismo

Hay que empezar a poner unos límites de hasta donde la comodidad vamos a dejar que sacrifique nuestras libertades.

Muchos diran… Qué importa que espien? yo no hago nada malo. El problema se presenta cuando el control y violación de la intimidad nos trastoque personalmente o a uno de nuestros seres queridos, cuando agencias internacionales utilicen la información de forma indiscriminada, y que en nombre de la paranóia antiterrorista, otros paises se vayan sumando a esta iniciativa. Lo que no se regula en la Ley, es materia de criterios. Lo que es peor aún, cuando este programa viola el Derecho a la libertad de expresión del que tanto se jacta los EEUU. Lo mas preocupante es que la tecnología sigue avanzando, y muchos seremos los futuros usuarios de dichas tecnologías. Que revisen nuestras cuentas de correo, busquedas en internet, información íntima y personal, transacciones bancarias y todo lo que se venga en las tecnologías que brinde el futuro.

Pensar que no tiene importancia, es aceptar que no te importa que te controlen. Qué sucederá cuando la información a la ellos accesan los haga formularse teorías erradas?

Qué diferencia hay entre esto y el echelon?, o sea… de que nos asombramos?

una razon mas para usar linux/unix, no utilizar telefonos moviles "smartphone", no crear cuentas en ninguna red social y conectarte a internet de forma segura. Parece un coñazo hacerlo porque "no es comodo" pero si tdos lo hicieramos, seriamos nosotros los q los espiasemos a ellos

Lo penoso será que después de tener evidencias claras de la existencia de esta aberración la opinión pública pasará página pasado unas semanas. Esto ya ha pasado antes y lo peor es que no aprendemos y cada vez somos más permisivos.

La Internet es de todos, y al igual que en el mundo real, nuestros derechos y pertenecias no se nos dan, se ha de luchar por mantenerlas y depurarlas cuando haga falta.

Solo un mensaje al Tio Sam, si te has dado el derecho a espiar a quien quieras, cuando quieras y donde quieras, ¿será que eso mismo lo puedan hacer otros, argumentando tu propio criterio para saber de los demás? ¿Qué diferencia hay entre el Gran Hacker, osea el Tio Sam, y los hacker que viven en la red? Tio, la NSA es parte de la autopista donde muchos colegas suyo les están moviendo los datos que están sacando de la red, lo que hoy obtienes de otros servidores, está disponible para muchos hackers mientras entres a la red. Ah por cierto, ¿será que China ya les vació la información de todos esos servidores que ustedes espiaron?

A todos aquéllos que se burlan de la importancia de ésta noticia; deberian preguntarse que tanto éxito han tenido éstos sistemas de seguimiento, y que realmente pretenden encontrar. La colecta de información y posterior análisis, introduce en nuestras sociedad la sombra de un peligroso monstruo dictatorial, con la cual el status quo pretende perpetuarse. Que pasaria cuando alguno de nosotros ose alzar la voz…???

Culpa de estos hijos de putas me anda tan mal internet y no puedo ver porno tranquilo!?

No Es Justo… Q Como Gobierno Q Es Espie A las Personas DonD Encontramos los Derechos… Kreo Q no Tenemos… Con ese Gobierno Encima Viendo Lo Acemos

Pues no esperemos que todo lo que usemos gratis no tenga contraprestaciones negativas, queremos todo gratis en internet, algo nos debe costar, ¿cierto?. Si usamos el internet para cosas "ilegales", piratería, terrorismo, narcotráfico, venta de armas, trata de blancas, debemos empezar a temblar. El otro extremo es lo que sucede a quienes usan servicios de pago y no tienen ninguna actividad ilícita, esos si deben reclamar.

Cito un ejemplo de lo que puede pasar cuando usamos la tecnología para otros fines, algo que conocí de primera mano. Una persona le pidió a alguien de su confianza que instalara un keylogger en los computadores de su empresa para espiar las actividades de su pareja sentimental, pues pensaba que podía tener un amante, pero el efecto secundario de dicha acción fue que varios empleados de su empresa perdieron sus cuentas de correo, que fueron hackeadas, e incluso la empresa perdió su propio correo creado en Hotmail, igualmente hackeado, y no fue por causa de quién instaló el dichoso software. Eso quiere decir que no solo la persona que instaló el keyloger tenía acceso a la información recabada, sino que probablemente el programa reenviaba la información a su creador o a algún hacker que había modificado su código. Moraleja, no hagamos ese tipo de cosas ilegales que nos pueden salir caras.

Si somos paranoicos lo mejor es no usar ningún medio electrónico de comunicación, ni siquiera con encriptación, pues no sabemos si el gobierno de USA tiene los mecanismos para desencriptar los mensajes en un dos por tres, es mejor enviar cartas (sin saber si las abren antes de recibirlas) y hablar personalmente con tu interlocutor usando el "cono del silencio", o aún mejor, el "Cono del silencio portátil" ja ja ja.

y que les asusta? si no es EEUU sera cualquier otro… aqui mismo en México quien nos garantiza que no lo hacen? yaaa, se hacen los pend… si todo mundo lo hace