Las principales variantes de malware (por no decir casi todas) necesitan establecer una conexión entre la terminal y su servidor de control. Eso significa que con las herramientas adecuadas podemos registrar dicha conexión, y obtener datos como la dirección IP, el nombre de host, y el proceso involucrado. Una vez más es el desarrollador Nirsoft cuenta con un pequeño programa TcpLogView, que de manera automática va presentando cada conexión, y sus detalles secundarios.

La intuición puede ser una buena aliada al momento de diagnosticar un ordenador. A simple vista tal vez no hayas notado nada grave, pero es la acumulación de acciones raras y «berrinches digitales» la que termina por exponer a una infección. Un buen punto de partida es monitorear las conexiones que salen a Internet.

Navegadores, sistemas de actualización, herramientas de sincronización y hasta el propio Windows generan enlaces de forma constante, sin embargo, todos ellos tienen cierto «perfil» que los diferencia de un proceso malicioso. Ahora, la pregunta es: ¿Cómo registramos esa actividad?

Cómo vigilar y monitorear tu conexión

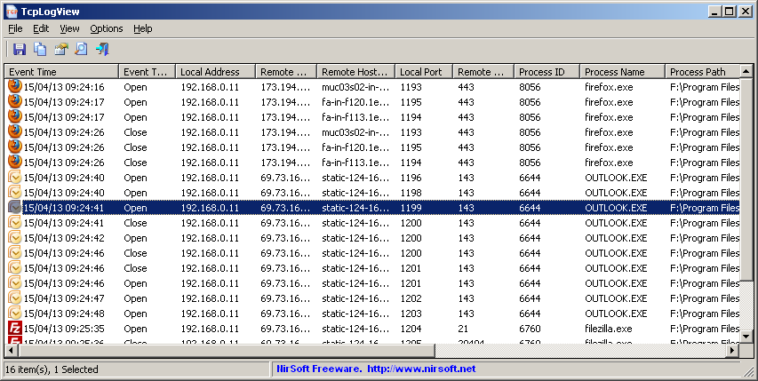

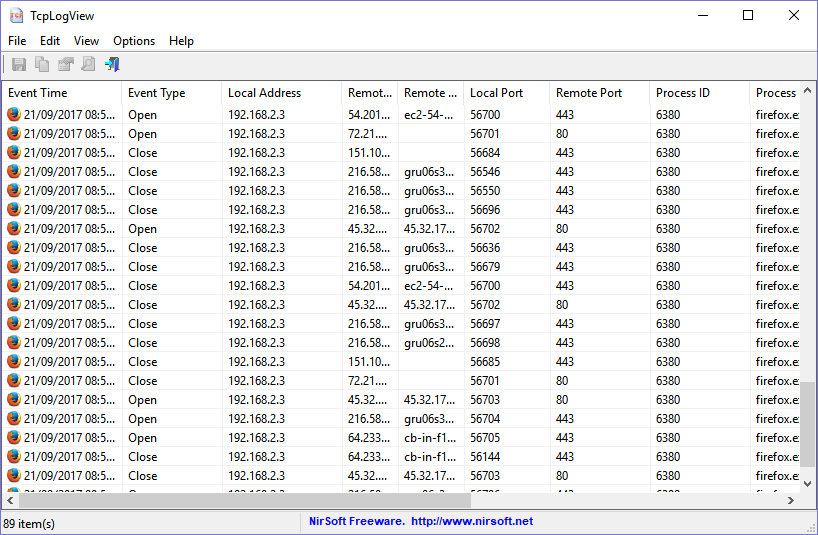

La respuesta es TcpLogView, otra fabulosa herramienta creada por Nirsoft. Al principio la interfaz aparece vacía, y eso puede transmitir la falsa idea de un error, pero en cuestión de segundos comenzarás a ver las primeras entradas. La información se divide en varias columnas, empezando por fecha y hora del evento, el tipo (conexión abierta o cerrada), dirección local, dirección remota, nombre de host, puertos, identificador del proceso, su nombre completo, y la ruta de su ubicación dentro del disco duro.

La última columna resuelve el país de la dirección IP, pero requiere de una descarga adicional que no está bajo el control de Nirsoft. Como siempre, TcpLogView no tiene ninguna clase de dependencia, es completamente portátil, y funciona en cualquier versión de Windows a partir de Windows 2000.

En caso de que Windows decida bloquear su ejecución por un límite de permisos, es suficiente con aplicar privilegios de administrador. Para finalizar quiero mencionar la posibilidad de exportar todo el contenido a un archivo de texto, HTML, CSV o XML, muy útil si necesitamos realizar un estudio más detallado.