Navegar y comunicarse de forma anónima es cada vez más complicado, pero aún tenemos acceso a herramientas muy poderosas. La red Tor probablemente sea el ejemplo más mediático, sin embargo, existen alternativas con una robustez similar. Una de ellas es I2P, que funciona como una “capa P2P anónima” compatible con varios servicios en la Web, incluyendo intercambio de archivos, y por supuesto, hosting de páginas ocultas.

Debido a los terribles eventos que golpearon a la capital francesa, varios gobernantes han decidido instalar una vez más la discusión de “libertad versus seguridad”. El caso más extremo es sin dudas el de David Cameron, primer ministro británico, quien anunció su intención de prohibir a todos los servicios cifrados de comunicación en el Reino Unido, incluyendo a WhatsApp, Snapchat, y el iMessage de Apple, a menos que adopten una “política de transparencia” con los servicios de seguridad. En otras palabras, sólo podrán operar si entregan toda la información de sus usuarios. Como siempre sucede en estos casos, nuestros representantes prefieren atacar a los blancos más sencillos en vez de hacer correctamente su trabajo, y lo único que provocará una prohibición de ese tipo es que los usuarios busquen más soluciones cifradas para protegerse. Tor podrá ser la primera opción de la lista, pero hay otras redes que fueron creadas pensando en el anonimato, como el caso de I2P.

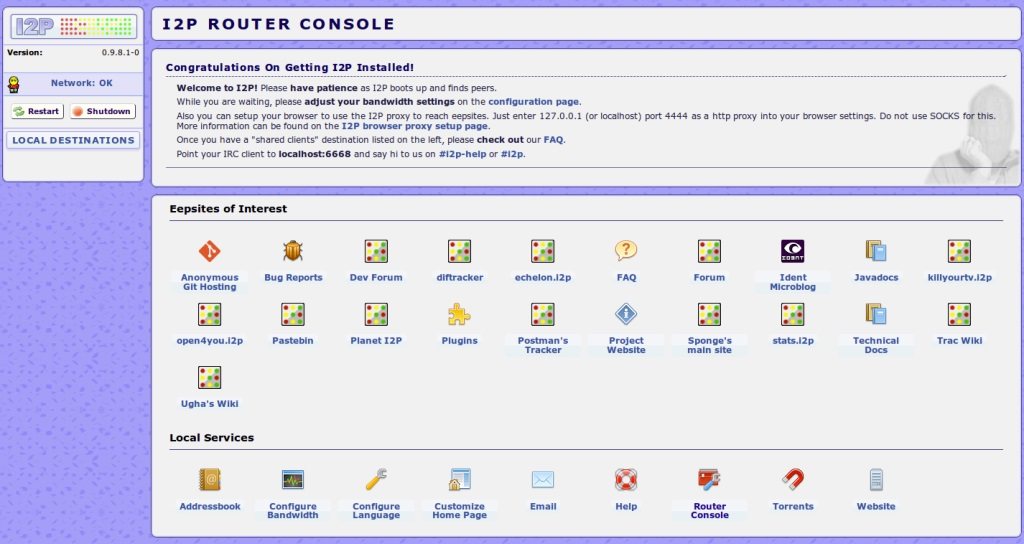

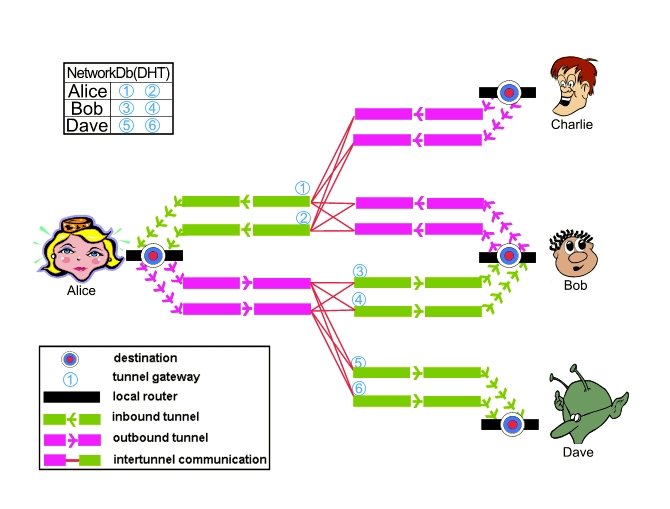

I2P equivale a Invisible Internet Project. Su descripción oficial habla de “una red dentro de una red”, aplicando un sistema de mensajes y túneles unidireccionales, con ambos extremos en una comunicación completamente cifrados. Cada usuario en la red tiene la capacidad de especificar qué tan largos deben ser los túneles, estableciendo un equilibrio entre anonimato y velocidad final. El sitio oficial hace un excelente trabajo al explicar las diferencias, ventajas y desventajas que I2P mantiene en relación con Tor y Freenet. Tor posee una mayor base de usuarios, más desarrolladores, más financiación, y no necesita Java (algo a lo que I2P no ha escapado, aunque una cosa es un applet lleno de agujeros, y otra es el desarrollo de un programa), mientras que I2P cuenta con optimizaciones específicas para servicios ocultos, tiene una buena tolerancia al P2P, se actualiza automáticamente, y el uso de túneles unidireccionales implica que un peer malicioso debería comprometer el doble de nodos para obtener la misma información.

En términos aún más sencillos, I2P es un servicio punto a punto destinado a anonimizar conexiones. Cuenta con soporte para tráfico UDP, y el equivalente a sus portales ocultos son llamados “eepsites”. En proporción, I2P aún es una red muy pequeña, y es probable que no cubra las necesidades de ciertos usuarios. ¿Por qué está apareciendo cada vez más en los medios especializados? La razón principal es la adopción de I2P por parte de lo que aparentemente es una nueva versión del Silk Road. Tanto el Pirata Roberts como Defcon (responsables de Silk Road 1.0 y 2.0) fueron detenidos por el FBI, pero estos esfuerzos no son otra cosa más que cortar la cabeza de una hidra. Espero que el nuevo “residente” no perjudique el desarrollo de I2P, sino todo lo contrario.

2 Comments

Leave a Reply