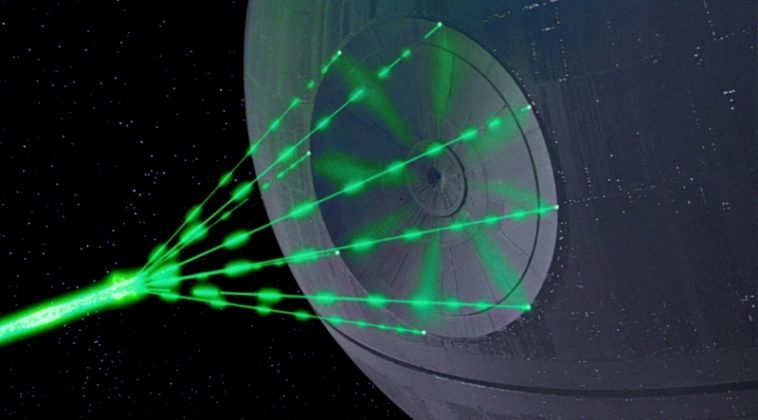

Recientemente se ha detectado una serie de ciberataques que sorprenden no sólo por el tiempo de duración, sino también por su intensidad. Lo que hace un par de años atrás se creía imposible, ya sucedió: Un DDoS capaz de superar la marca del terabit por segundo. ¿Cómo pueden los responsables acumular semejante poder de fuego? En esencia, botnets que combinan cámaras expuestas, routers comprometidos, y una Internet de las Cosas muy débil en materia de seguridad.

Dos semanas atrás, el reconocido portal de seguridad Krebs On Security fue víctima de un ataque DDoS sin precedentes. Los cálculos hablan de 620 gigabits por segundo, y según Akamai, la compañía que protegía a Krebs On Security, fue casi el doble de grande que el ataque más intenso registrado previamente. El tiempo que duró el DDoS colocó en serios problemas a Brian Krebs, y no tuvo otra opción que desactivar el sitio por 24 horas. En el proceso, Akamai no pudo seguir enfrentando los costos asociados (Krebs es un cliente pro bono), y los competidores directos le pidieron cientos de miles de dólares por año. Al final, el portal de Krebs fue protegido por el Project Shield de Google, y muchos llegaron a la conclusión de que «alguien estaba quemando su botnet», por lo que se esperaba un período de silencio… sin embargo, a los pocos días se vería un ataque aún mayor.

La víctima en esta ocasión fue el proveedor de conectividad francés OVH. De acuerdo a su fundador y CTO Octave Klaba, el pasado 19 de septiembre la compañía sufrió dos impactos masivos, con un DDoS de 1.1 terabits por segundo, e inmediatamente después, otro de 901 gigabits por segundo. El último viernes, Klaba reportó ataques adicionales, con una intensidad similar (800 Gbps). Lo más interesante es que también brindó detalles sobre el tipo de dispositivos detrás de los ataques: Cámaras de circuito cerrado expuestas a la Web, DVRs y routers vulnerables. Klaba indicó que el ataque a OVH y Krebs On Security habría sido obra de la misma botnet, pero aunque parezca mentira, ese no es el punto. Lo que realmente preocupa es que los DDoS del futuro lograrán desplegar semejante intensidad «en promedio», y no como último grito de una botnet a punto de caer.

Martin McKeay de Akamai cree que la situación será así. No todos los ataques alcanzarán esa marca, pero estima que se observarán «docenas» por trimestre, hasta llegar a «varios cientos» durante el plazo de un año, lo que se traduce en teóricos apagones que podrían afectar a un proveedor, o una región entera en el peor de los casos. Lo único que podemos hacer es verificar que la seguridad en nuestros dispositivos se encuentre configurada correctamente, cambiar las contraseñas de fábrica en módems y/o routers, y de ser posible, desconectarlos. Eso no es viable en el caso de un router, pero no es descabellado pensar que nuestras cámaras de vigilancia genéricas son un cartucho más en el arsenal de estos escalofriantes cañones.

One Comment

Leave a Reply