Software

More stories

-

11 Votes

in SoftwareWindows File Manager: El gestor de archivos de Windows 3.x, ahora en versiones modernas

En lo personal siempre trato de resistirme a la idea de que «todo era mejor antes», pero no puedo negar que Microsoft ha reinventado la rueda demasiadas veces, cuando en realidad lo único que necesitan sus proyectos son ajustes mínimos para garantizar compatibilidad. Con eso en mente decidí visitar el perfil de Redmond en GitHub, […] More

-

in Software

Ollama: Cómo ejecutar modelos de inteligencia artificial en tu PC

Si te vendas los ojos, giras 50 veces y arrojas una piedra, inevitablemente le darás a un modelo basado en inteligencia artificial. El hype asociado a esta tecnología dejó atrás cualquier sensación de control, pero más allá de las dudas sobre su calidad y utilidad, lo cierto es que se ha vuelto mucho más sencilla […] More

-

in Software

APKUpdater mantiene al día tus aplicaciones Android sin usar tiendas oficiales

Al utilizar un dispositivo Android, lo más probable es que el usuario deba ingresar credenciales compatibles con una u otra tienda (Google Play Store, Amazon App Store, etc.), pero existe la posibilidad de cortar esa cadena e instalar nuevo software adoptando el sideloading. El inconveniente principal asociado a esta práctica es la ausencia de actualizaciones […] More

-

in Software

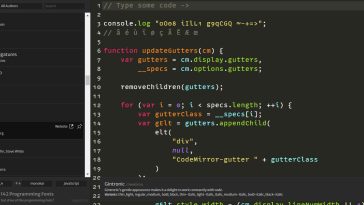

Programming Fonts: Un sitio con más de 140 fuentes para programadores

El concepto de «fuente para programadores» no es nuevo que digamos, y previamente hemos compartido desarrollos muy interesantes como Operator, Hack y Monaspace. Sin embargo, hoy llegamos al portal Programming Fonts, que nos permite simplificar el proceso de visualización. En vez de obligar al usuario a descargar fuentes manualmente, Programming Fonts coloca más de 140 […] More

-

-

15 Votes

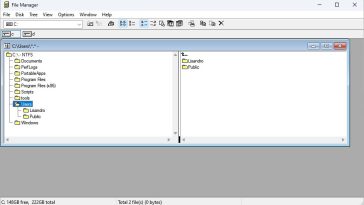

in SoftwareLa función de Windows que lleva 30 años sin ser actualizada

Un comentario recurrente entre los usuarios de Windows es la crisis de personalidad que sufren sus versiones modernas, a tal extremo que parecen dos sistemas operativos en uno. Microsoft sigue moviendo funciones hacia el nuevo menú de Configuración, y en más de una ocasión detectamos que ciertos parámetros avanzados quedaron por el camino. Sin embargo, […] More

-

in Software

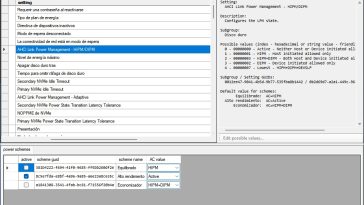

PowerSettingsExplorer: Cómo desbloquear todas las opciones de energía en Windows

Los usuarios de ordenadores portátiles siempre buscan el mejor equilibrio entre eficiencia y rendimiento para extender la duración de la batería, mientras que en el escritorio, la idea es liberar todo para que el hardware funcione al máximo. La sección Opciones de Energía del Panel de Control es relativamente simple, aún cuando entramos en su […] More

-

in Software

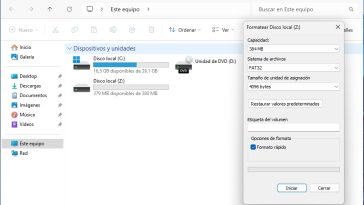

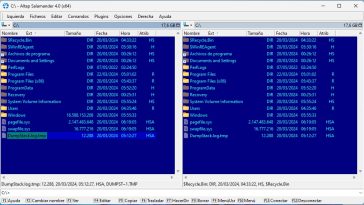

Altap Salamander: Excelente administrador de archivos inspirado en Norton Commander

Una de las primeras cosas que hago en todos mis equipos es instalar un administrador de archivos «ortodoxo», con un diseño similar al del Norton Commander. Previamente he recomendado opciones como Double Commander y Multi Commander, pero hoy me gustaría sumar a Altap Salamander. Su último build se remonta a 2019, sin embargo, ha demostrado […] More

-

17 Votes

in SoftwareTiny Core Linux: Una distro ultra-liviana para tu PC antigua

¿Cuál es el mínimo absoluto en materia de software moderno? ¿Cuánto podemos recortar para ganar rendimiento y extender la vida útil de equipos antiguos? El sistema operativo es un componente fundamental al momento de resolver estas dudas, y una de las primeras sugerencias en la Web es explorar el universo Linux… pero hemos notado que […] More

-

in Software

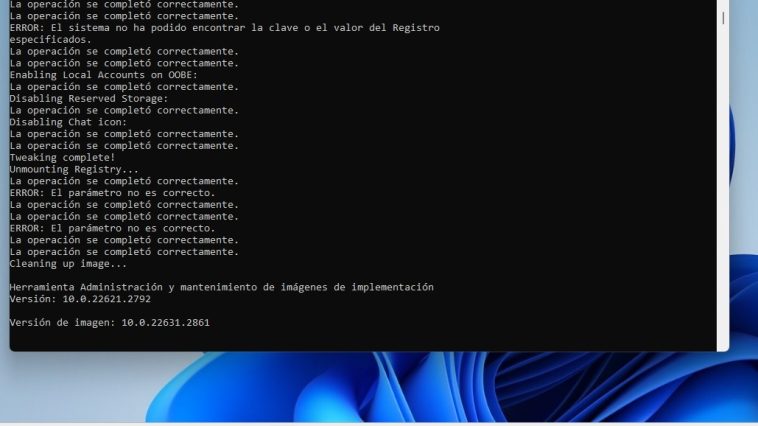

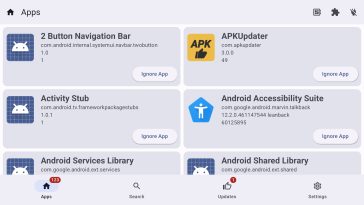

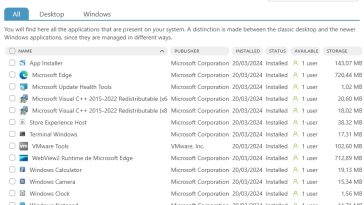

Cómo borrar apps preinstaladas y limpiar Windows 11

Y en otro episodio de «Windows 11 es peor que los CDs de America Online», regresamos a un problema que Redmond ha decidido ignorar por completo: El sistema operativo instalando aplicaciones sin permiso, con la idea de que son «lo mejor» para optimizar la experiencia del usuario. Afortunadamente existen herramientas como O&O AppBuster, diseñada para […] More

-

in Software

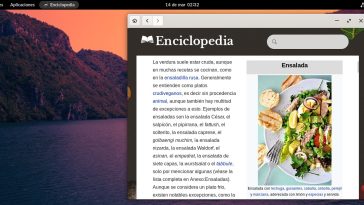

Endless OS: Una distro Linux repleta de herramientas educativas

Cualquier usuario puede tomar la distro Linux de su preferencia y cargar aplicaciones educativas, pero hay casos en los que se necesita una solución más directa, con la capacidad de adaptarse a situaciones complejas como la falta de conectividad. Ahí es donde interviene Endless OS, un desarrollo de la Endless OS Foundation. Su «alma» de […] More

-

in Software

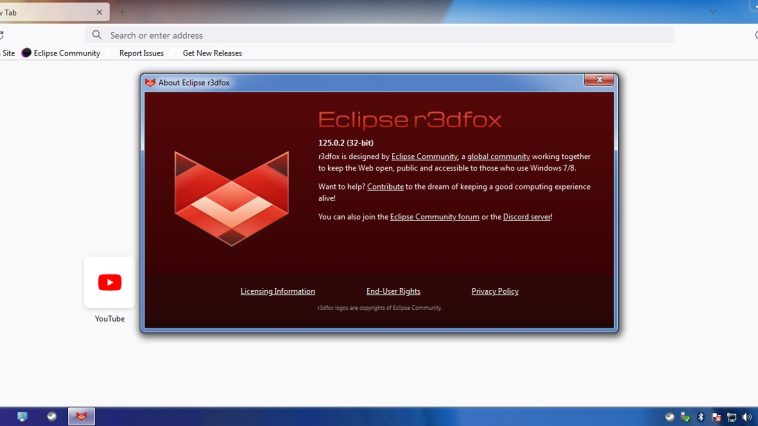

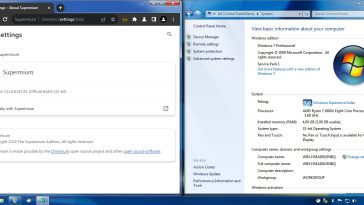

Supermium: Un navegador Chromium para Windows XP, Vista, 7 y 8.x

Y en otro episodio de «El «end-of-life» es una sugerencia, no una regla», Google decidió concluir el soporte de Google Chrome para Windows 7 y 8.x poco tiempo después de que Microsoft le bajó el pulgar a sus sistemas operativos legacy. Sin embargo, la naturaleza open source de Google Chrome (heredada del proyecto Chromium) ha […] More

-

13 Votes

in SoftwareRetroBar: Barras de tareas clásicas para versiones modernas de Windows

La barra de tareas de Windows tiene sin lugar a dudas una crisis de identidad. Microsoft no para de cambiar su diseño con cada versión mayor, y cualquier idea de «memoria muscular» sale volando por la ventana. Ahora, si bien no es posible restaurar las funciones de las barras anteriores al 100 por ciento, existen […] More