Cifrar unidades es un enorme paso en la dirección correcta para proteger nuestra vida digital, pero hay ocasiones en las que necesitamos una vuelta de tuerca adicional. Ahí es donde interviene VeraCrypt con su soporte de volúmenes ocultos, que básicamente funcionan como unidades de disco secretas dentro de un entorno que ya ha sido cifrado. ¿Te gustaría saber más…?

Tabla de contenidos

Entonces, quieres una unidad de disco secreta…

La idea no es precisamente nueva que digamos. Cuando éramos pequeños, muchos nos sentíamos hackers por usar el atributo oculto a puro «attrib +h» en MS-DOS, y nunca faltaron los que arruinaron instalaciones de ese modo (*levanta la mano*), pero ahora tenemos una mejor idea de cómo ocultar datos, y lo más importante, tenemos mejores herramientas.

Una de ellas es VeraCrypt. Heredero del clásico TrueCrypt que desapareció en 2014, VeraCrypt ha alcanzado un nivel de madurez notable, pero lo que más nos interesa es su función de volúmenes ocultos. Historia larga hecha corta, esto permite crear un volumen cifrado dentro de otro. Por lo tanto, el usuario puede brindar acceso al primero bajo una situación extrema, mientras oculta/niega la existencia del segundo.

Obviamente, esta estrategia no es perfecta, y la documentación oficial de VeraCrypt lo reconoce. Su sección «Requerimientos de Seguridad y Precauciones Pertenecientes a Volúmenes Ocultos» es fascinante y merece un estudio muy cuidadoso, pero si sólo buscas la información básica para crear el equivalente a una unidad de disco secreta con VeraCrypt, puedes comenzar por aquí.

Creando un volumen oculto en VeraCrypt

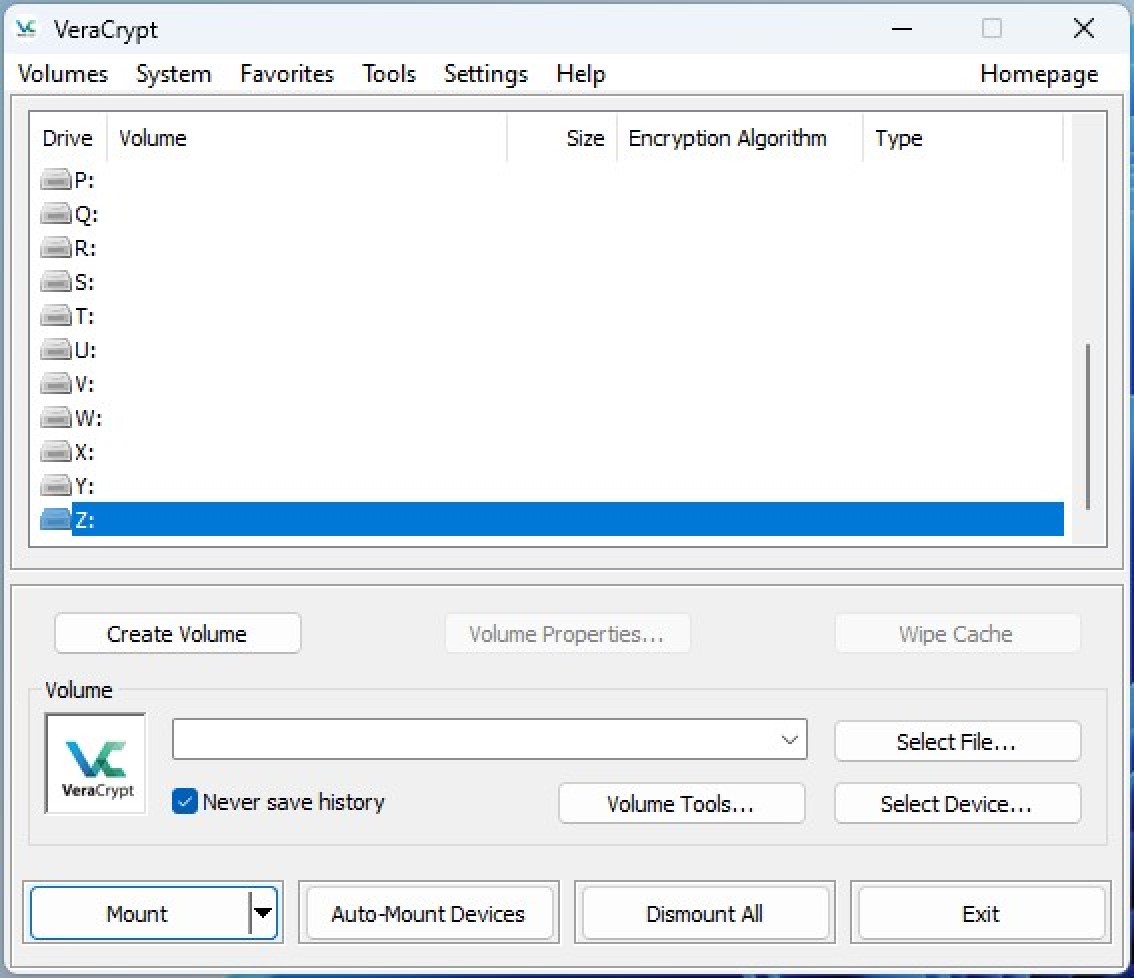

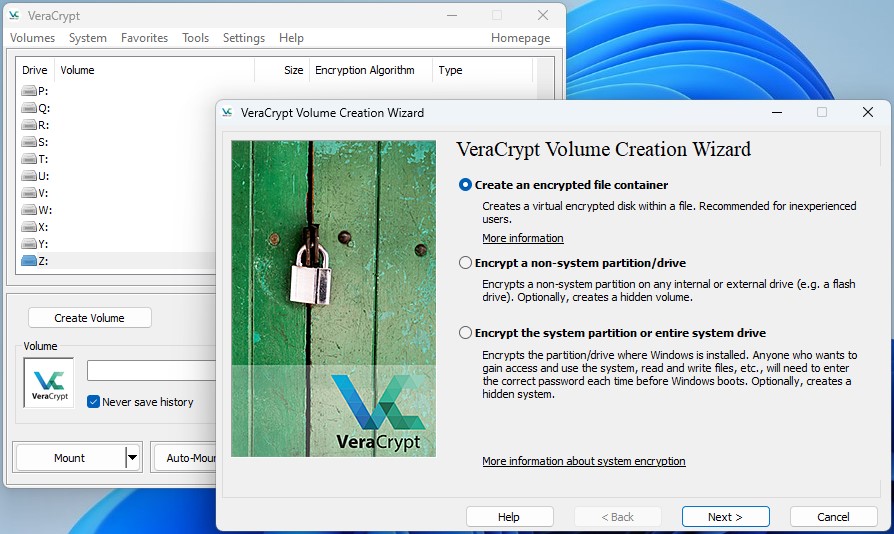

- Con VeraCrypt ya instalado en el sistema, haz clic en «Create Volume», y luego selecciona «Create an encrypted file container».

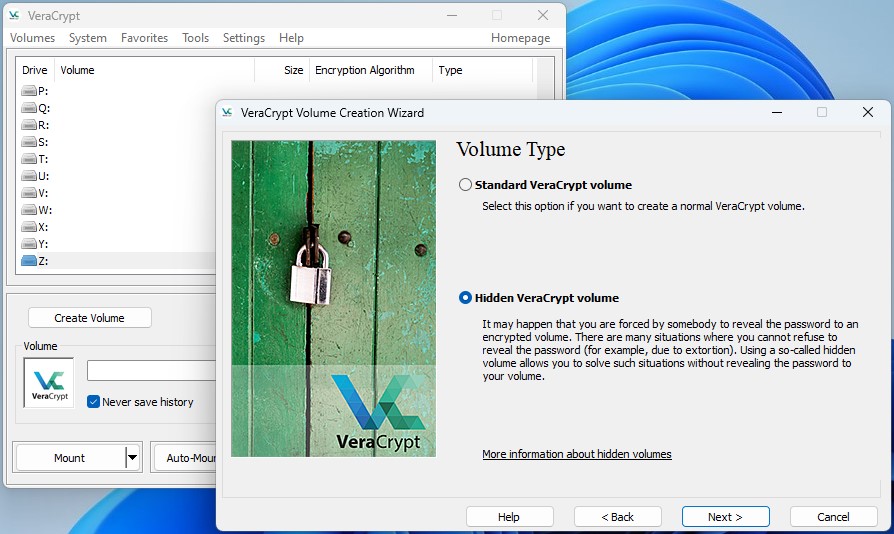

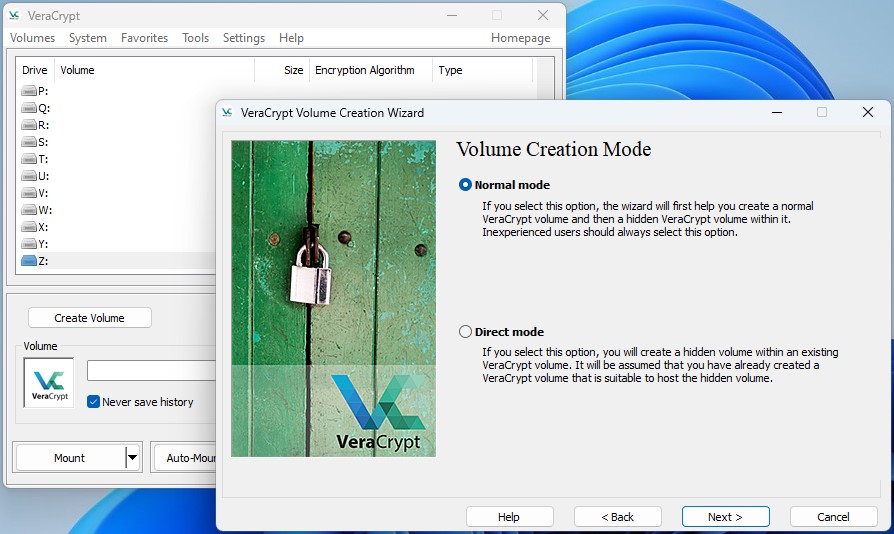

- En la segunda sección, escoge «Hidden VeraCrypt volume», seguido por «Normal mode». Esto creará un volumen cifrado convencional, para luego dar forma al volumen oculto en su interior.

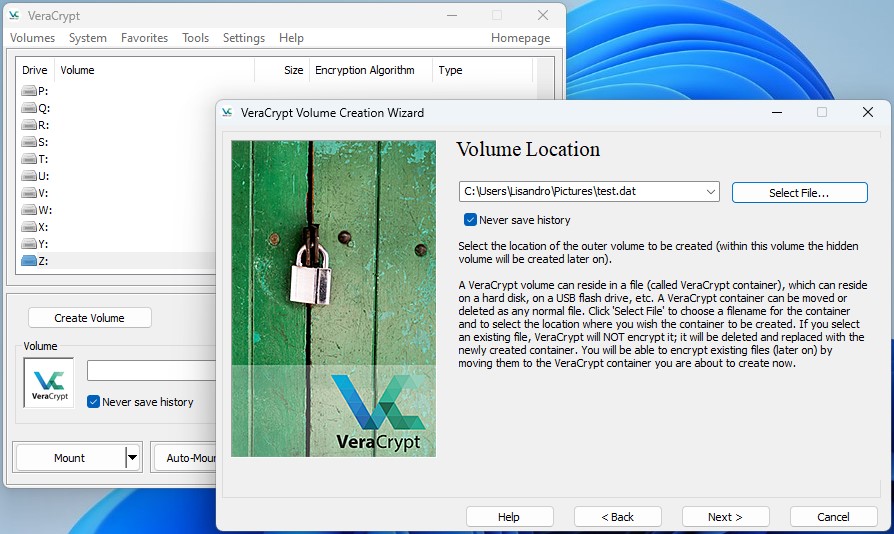

- Aquí es cuando VeraCrypt solicita la ubicación y el nombre del archivo para crear el nuevo volumen. Un aspecto positivo es que VeraCrypt permite usar extensiones falsas (por ejemplo, .dat), o ignorarlas por completo. No guardes el historial.

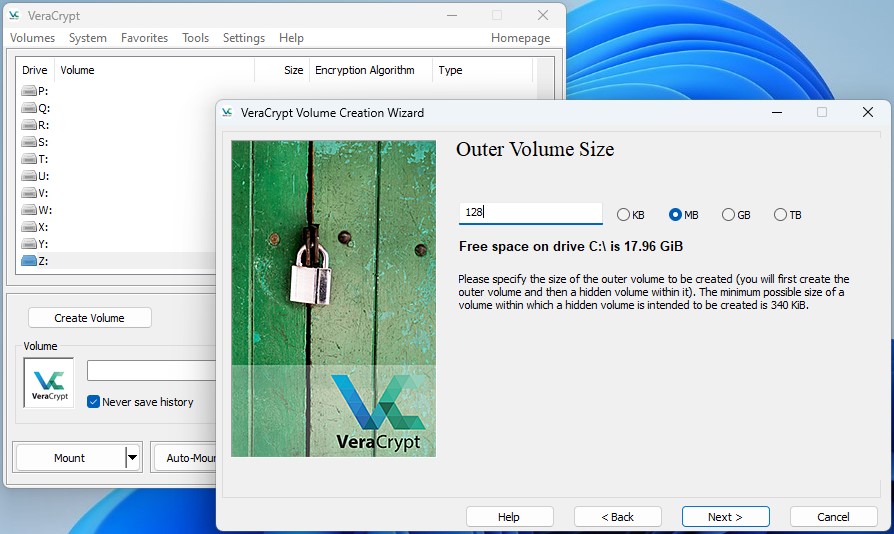

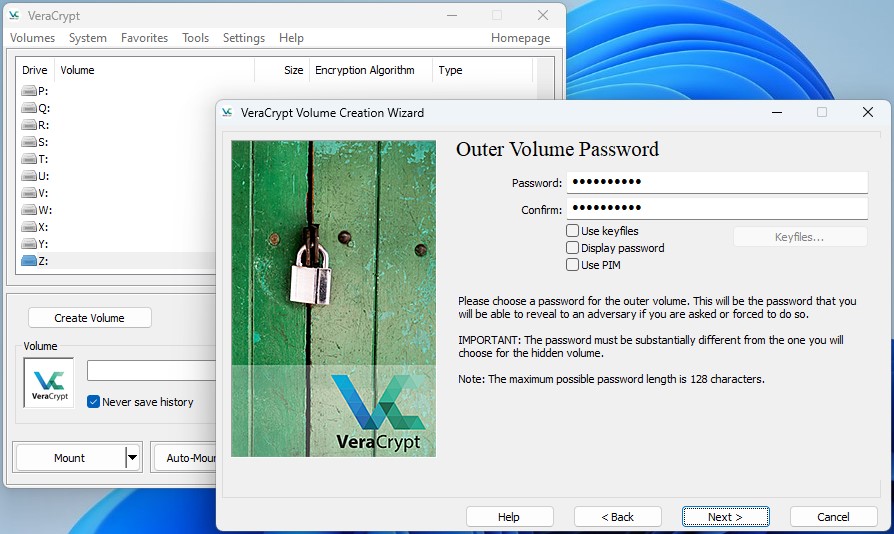

- En el siguiente paso, VeraCrypt te pedirá definir el tipo de cifrado (AES/SHA-512 es un buen combo), el tamaño del volumen convencional, y su contraseña. El tamaño es a gusto, pero deberías usar una contraseña fuerte para todos los casos. VeraCrypt recomienda un mínimo de 20 caracteres.

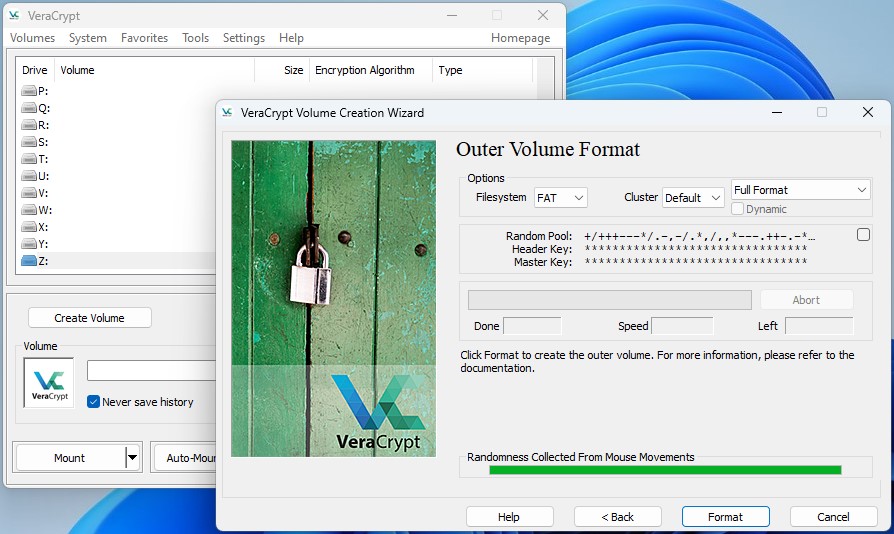

- VeraCrypt deberá formatear al nuevo volumen y obtener un poco de «ruido» a través de los movimientos que hagas con el ratón. Una vez que la barra alcanza su ancho completo en color verde, el programa está listo para continuar. Deja las otras opciones en FAT, Default y Full Format.

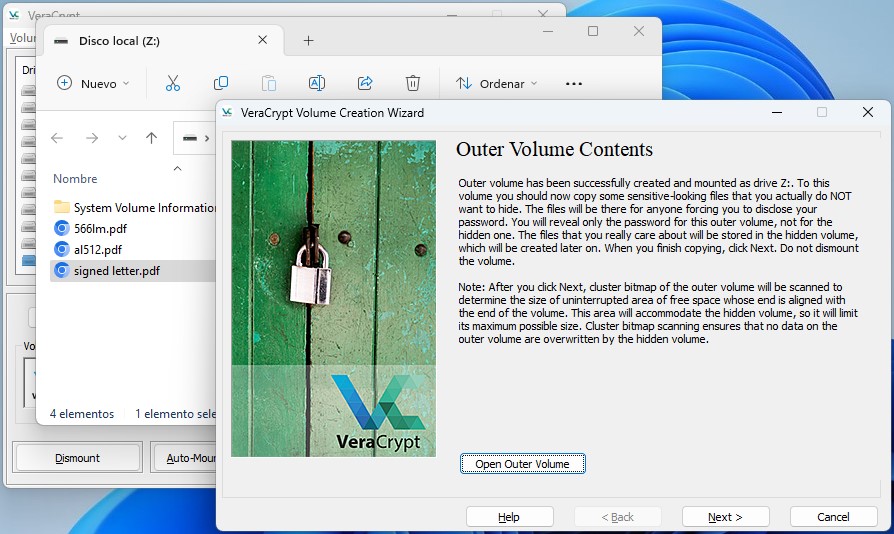

- Finalizado el formato, VeraCrypt recomendará abrir el volumen convencional (puedes usar el botón Open Outer Volume) y copiar algunos archivos en su interior que parezcan privados. Después de completar esa tarea, un clic en Next te llevará a la creación del volumen oculto.

- Crear el volumen oculto requiere un proceso similar al anterior. Debes especificar el tipo de cifrado, su tamaño (que será menor al del volumen convencional), una nueva contraseña que debe ser diferente a la anterior sí o sí, y formatear.

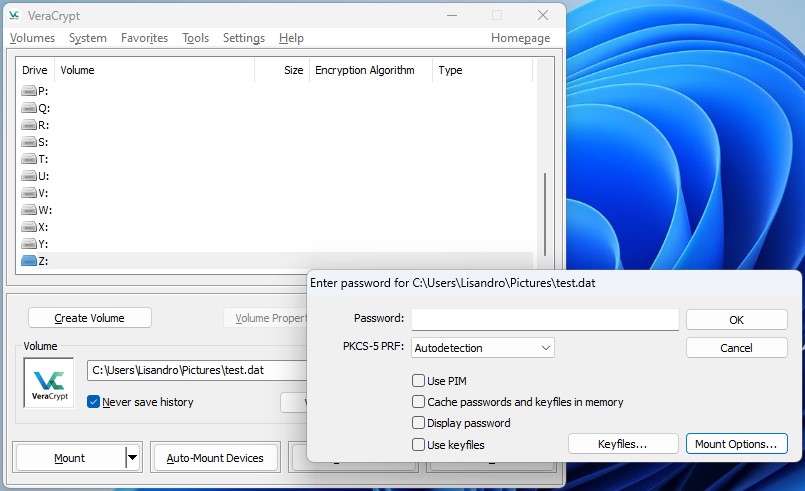

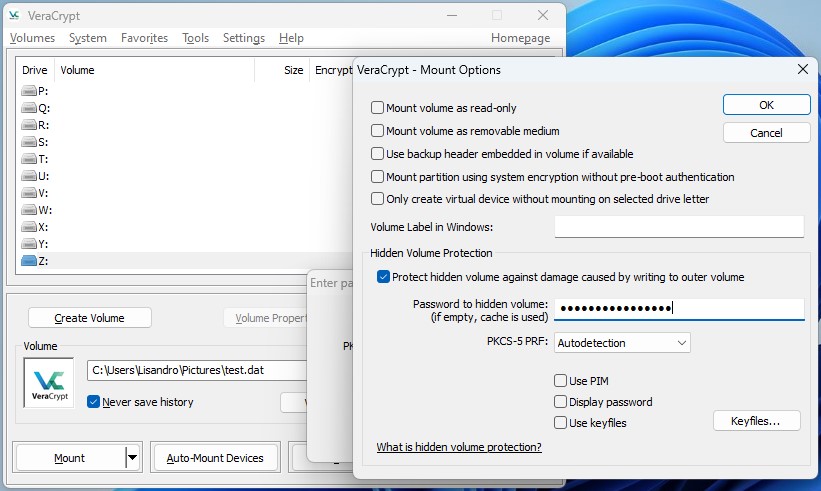

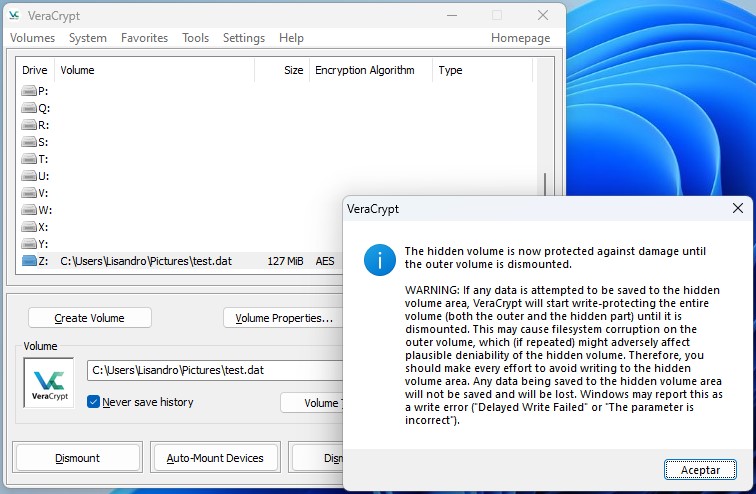

- Ahora, si planeas guardar más archivos en el volumen convencional, no puedes montar el volumen oculto directamente. Antes deberás ingresar al menú Mount Options, seleccionar la función «Protect hidden volume against damage caused by writing to outer volume», e ingresar la contraseña del volumen oculto. Si no haces esto, podrías dañar el volumen oculto al momento de colocar nuevos archivos en el volumen convencional (un clásico problema de sobreescritura accidental).

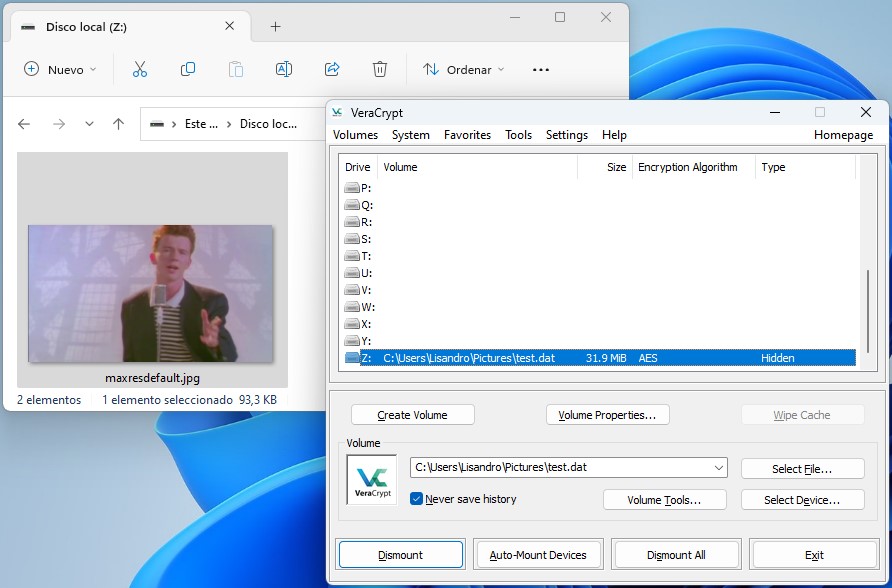

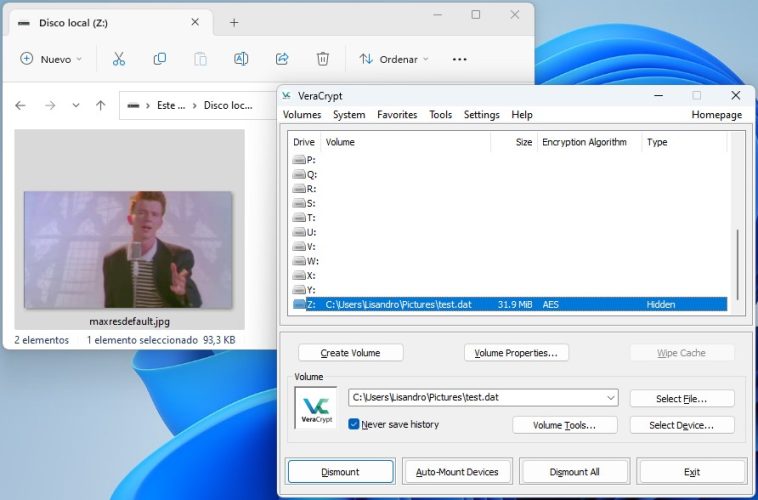

- Los pasos para montar el volumen oculto son los mismos que en un volumen estándar: Busca el archivo, selecciona una letra de unidad, y haz clic en Mount, PERO, ingresa la contraseña del volumen oculto. El resto es cuestión de usar el explorador de archivos para guardar datos en su interior.

¿Qué tan bien funciona esto?

Inevitablemente, la respuesta final es «depende». Todo sistema de seguridad es tan fuerte como su eslabón más débil, y las «unidades de disco secretas» de VeraCrypt no son la excepción. Si el usuario comete errores o no sigue las recomendaciones del desarrollador, puede quedar expuesto a pesar del perfil oculto de estos volúmenes.

Sin embargo, no deja de ser una práctica interesante, y la protección de nuestros datos nunca es una carga. Por el contrario, la idea es incorporar más soluciones de seguridad, y VeraCrypt brinda una excelente oportunidad aquí, con software abierto (aunque no todos están de acuerdo), y gratuito.

Sitio oficial y descarga: Haz clic aquí

Tiene opcion de “Olvidé mi contraseña”?