contraseñas

More stories

-

32.4k Views

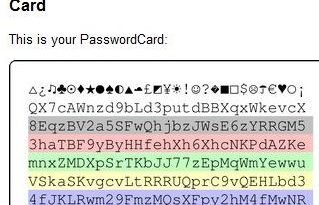

in InternetPasswordCard: Tus contraseñas en tu bolsillo

Usar una misma contraseña para todas tus cuentas es muy peligroso. Muy muy peligroso. Algunos usan generadores de passwords y administradores de contraseñas, para pisar sobre seguro. Pero si a ti nada de eso te da la suficiente confianza, y no tienes una idea brillante para un password indescifrable, tal vez te venga bien usar […] More

-

in Software

Cómo recuperar la contraseña de tu red WiFi en Windows 10

Se trata de una situación demasiado común: Tienes WiFi en tu casa. Funciona perfecto, no hay cortes, estás satisfecho. Sin embargo, un día decides conectar un nuevo dispositivo a la red, o por qué no, compartir el enlace con alguien más. El problema es… que no recuerdas la contraseña. Ingresar a la configuración del router […] More

-

in Software

Password Checkup: Google quiere ayudarte a comprobar contraseñas filtradas

El usuario promedio puede cometer muchos errores en materia de seguridad, pero las contraseñas filtradas no son su responsabilidad. Alguien hace mal la tarea en un servicio, juego o aplicación en línea, y los datos terminan en listas extrañas que se distribuyen a toda velocidad. Usar una contraseña filtrada implica un riesgo directo de secuestro […] More

-

in Internet

b.lock: Administrador de contraseñas seguras basado en Blockchain

b.lock funciona como cualquier otro administrador de contraseñas que puedas encontrar en Internet, pero su gran diferencia con otras plataformas es el uso de tecnología Blockchain para encriptar contraseñas y notas. Las contraseñas se almacenarán en Nebulas blockchain (base de datos descentralizadas) y de esta forma es poco probable que caigan en malas manos. Y, […] More

-

-

in Internet

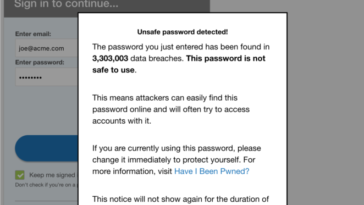

PassProtect: Cómo saber si estás usando una contraseña hackeada (Chrome)

Los internautas no aprenden más y siguen usando las mismas contraseñas, fáciles de recordar, siendo vulnerables a que varios usuarios no deseados puedan obtener sus datos personales. Si tú eres uno de ellos, mejor estate atento y verifica ya mismo cómo saber si estás usando una contraseña hackeada con PassProtect. More

-

in Software

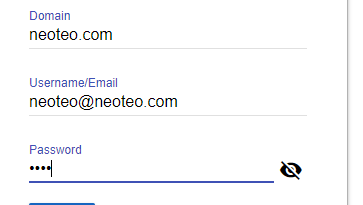

Cómo ver la contraseña debajo de los asteriscos

Revelar la contraseña que se oculta debajo de los asteriscos es muy útil no solo para recordarla, sino también para detectar errores de escritura cuando la ingresamos. La gran mayoría de los servicios en línea ya no permite el ingreso de contraseñas descubiertas por cuestiones de seguridad, pero el usuario tiene un par de trucos […] More

-

in Internet

Bill Burr: El creador de las famosas «reglas para las contraseñas» se disculpa

«Mínimo de ocho caracteres, al menos uno en mayúscula, un número, un símbolo especial, y sin espacios». Este es un ejemplo de las clásicas restricciones que múltiples portales instalan a la hora de crear contraseñas, y su origen es el documento «NIST Special Publication 800-63 Appendix A.», escrito por Bill Burr en 2003. Catorce años […] More

-

in Internet

¿Usas un password que ya fue hackeado? ¡Búscalo en esta lista!

Por más que el ransomware se haya instalado en los medios especializados, el robo de credenciales en la Web sigue siendo tan problemático como siempre. Cada vez que eso sucede, el usuario debe correr a cambiar las contraseñas de sus servicios más importantes, pero una duda latente es si en verdad llegaron a filtrarse. El […] More

-

in Internet

¡Cambia tus contraseñas! 560 millones de credenciales filtradas

Creo que no debemos hacer un gran esfuerzo para llegar a la conclusión de que la seguridad informática atraviesa una etapa desastrosa. Aún estamos recogiendo la basura esparcida por WannaCry, pero ahora se suma una base de datos con más de 560 millones de credenciales descubierta en línea. La mayoría de esas credenciales ya habían […] More

-

in Software

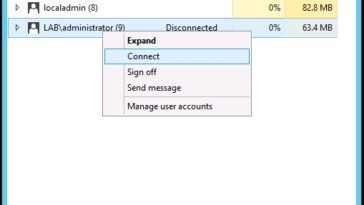

Cómo acceder a sesiones de usuarios en Windows sin contraseñas

Existen muchas acciones en Windows que automáticamente generan dudas sobre permisos, privilegios, y límites. En más de una oportunidad se las ha reportado como un bug, cuando en realidad caminan por una línea gris muy delgada. Si quieres un ejemplo, el investigador Alexander Korznikov publicó una breve demo en la que un usuario con privilegios […] More

-

in Software

Cómo ver las contraseñas guardadas en tu navegador

El lado oscuro de permitir que las contraseñas sean administradas por el navegador web es la posibilidad de que nos olvidemos de ellas. Todo lo que vemos es una fila de asteriscos ocultando el preciado texto, y aunque nosotros lo creamos en primer lugar, el navegador no lo revelará sin un poco de ayuda. Por […] More

-

55 Votes

in HardwareDestruyendo contraseñas con ocho tarjetas gráficas

La fuerza bruta se perfila como el último recurso del cracker. Su efectividad es muy baja, se pierde una enorme cantidad de tiempo, y por extensión, de dinero. Sin embargo, las cosas cambiaron por completo con la aparición del GPGPU, y si a eso le sumamos los últimos ejemplares de AMD y Nvidia, digamos que […] More