Por más que el ransomware se haya instalado en los medios especializados, el robo de credenciales en la Web sigue siendo tan problemático como siempre. Cada vez que eso sucede, el usuario debe correr a cambiar las contraseñas de sus servicios más importantes, pero una duda latente es si en verdad llegaron a filtrarse. El excelente portal Have I Been Pwned acaba de integrar una base de datos con más de 300 millones de contraseñas comprometidas. Si uno de tus passwords terminó en copias de listas maliciosas, esto te ayudará a saberlo.

La relación entre los usuarios y las contraseñas no ha mejorado en ningún aspecto. Los dispositivos y sistemas operativos más importantes del mercado ofrecen alternativas como la lectura de huellas y el reconocimiento facial, pero el resto de la Web continúa dependiendo del combo «user-password». Si a eso le sumamos el notable aumento en ciberataques y la magnitud de las filtraciones, la situación es bastante preocupante. La recomendación de utilizar administradores locales al estilo de KeePass se mantiene firme por dos razones: El usuario no está obligado a recordar las contraseñas, y evita la reutilización.

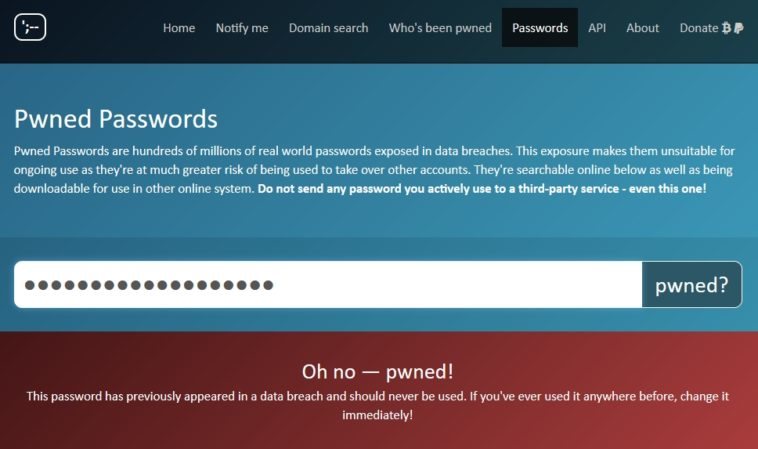

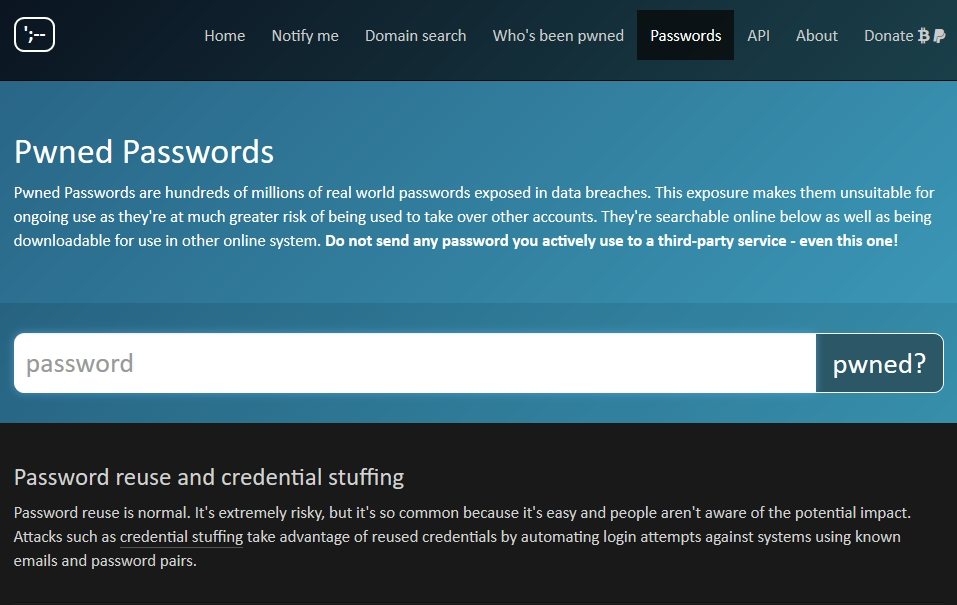

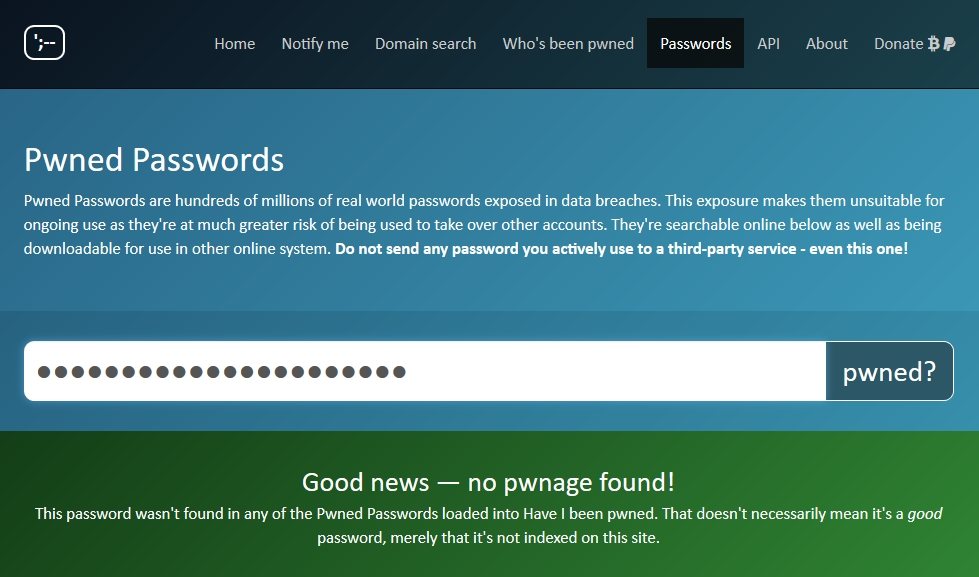

Todos entendemos que reutilizar contraseñas es cómodo, pero desde el ángulo de la seguridad es una muy mala idea, y si llegan a quedar expuestas, afectarán a varios servicios de un solo movimiento. El portal Have I Been Pwned propone verificar si una de nuestras contraseñas ya se encuentra flotando en la Web o no. Su responsable Troy Hunt siempre nos ha permitido buscar nombres de usuario y direcciones de correo sin referencias a las contraseñas, pero ahora está invirtiendo ese mecanismo. La nueva base de datos contiene más de 300 millones de contraseñas obtenidas a través de docenas de ataques en los últimos años. Si vas a buscar una contraseña, Have I Been Pwned sugiere que no sea ninguna en actividad, o que la reemplaces independientemente del resultado.

Un aspecto muy interesante es que podemos descargar la base de datos completa. El archivo original y su actualización inmediata superan los 5.5 GB comprimidos, y excede los 12 GB en texto plano. La idea es que los proveedores principales conviertan a esta base de datos en una blacklist automática para rechazar cualquier contraseña que haya sido comprometida previamente.