En muchas regiones, la única manera que tienen los fabricantes y vendedores de llegar a los consumidores es a través de dispositivos muy económicos que sacrifican aspectos críticos como la posibilidad de recibir actualizaciones frecuentes, pero eso no es todo. También preinstalan una cantidad importante de aplicaciones no deseadas por el usuario, y añaden mecanismos que dificultan su eliminación. Los últimos dos ejemplos son Android.DownLoader.473.origin y Android.Sprovider.7, troyanos que instalan basura digital en segundo plano, y añaden publicidad.

Competir por precio es muy complicado para algunas compañías, en especial cuando se deben enfrentar a mercados como el chino, el ruso, el indio, y el latinoamericano. Ha quedado debidamente comprobado que en ciertas regiones del globo la llamada «alta gama» no gana tracción, por lo tanto, sus mercados se llenan de opciones alternativas que no siempre se ubican a la altura de las circunstancias. Una de las primeras cosas que queda en el camino es la posibilidad de actualizar a Android, profundizando así su fragmentación. Los fabricantes no tienen interés alguno en desarrollar updates, y hacen todo lo posible para que el consumidor pase de un dispositivo a otro. Como si eso fuera poco, mentes sin escrúpulos deciden extraer aún más dinero de esos productos con la ayuda de apps preinstaladas, y downloaders maliciosos.

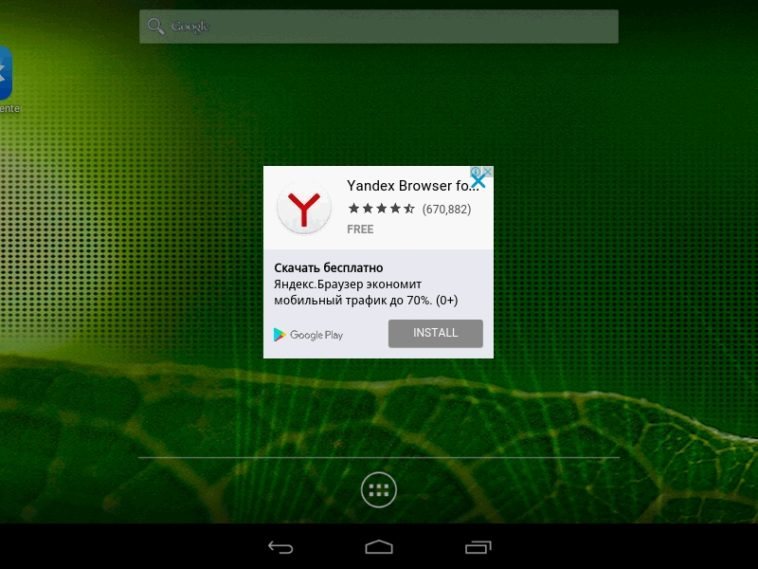

La compañía rusa de antimalware Dr. Web publicó recientemente un informe sobre dos troyanos disfrazados de downloaders cuyo objetivo es añadir y reinstalar apps sin el consentimiento del usuario. Al primero se lo conoce por el nombre Android.DownLoader.473.origin, mientras que el segundo fue identificado como Android.Sprovider.7. En el caso de Android.DownLoader.473.origin, el módulo se activa apenas el dispositivo completa su inicialización, y espera a una conexión WiFi para descargar un archivo de configuración con instrucciones específicas. Dentro de ese archivo se encuentra la lista de apps que son instaladas en segundo plano. Por el lado de Android.Sprovider.7, el troyano puede descargar APKs, ejecutar apps, abrir enlaces en el navegador, realizar llamadas, añadir accesos directos en el «escritorio», presentar publicidad en la barra de estado y en la parte superior de las apps.

La lista completa de dispositivos afectados se encuentra en el enlace que colocaremos más abajo, pero es posible sea mucho más amplia. La mayoría de los nombres son desconocidos para nosotros: Por ejemplo, MegaFon y Digma son marcas rusas (proveedor de telefonía y distribuidor respectivamente). Sin embargo, el Android.Sprovider.7 fue detectado en dos dispositivos de Lenovo, los smartphones A319 y A6000. La gente de Dr. Web vuelca todas sus sospechas a los revendedores locales, que estarían infectando los dispositivos antes de colocarlos a la venta, pero no podemos evitar el recuerdo de Superfish…

2 Comments

Leave a Reply