El cifrado cuántico emplea principios de la mecánica cuántica para permitir a dos personas utilizar una clave segura compartida. Se lo consideraba, hasta hace unos días, imposible de quebrar. Pero un estudiante de la Universidad Noruega de Ciencia, Vadim Makarov, ha descubierto una vulnerabilidad que permite espiar los mensajes en tránsito sin ser detectado.

Un estudiante de la Universidad Noruega de Ciencia, llamado Vadim Makarov, ha puesto fin a la esperanza que habían depositado los especialistas en la seguridad del cifrado cuántico. O casi. Vadim ha descubierto una vulnerabilidad que le permite a un atacante romper este tipo de encriptación sin ser detectado. Recordemos que la fortaleza del sistema era, en teoría, la imposibilidad de leer los mensajes en tránsito, sin que el mismo proceso de lectura modificase la información contenida en los mismos, alertando al receptor que alguien había metido la nariz en sus secretos.

Pero Vadim Makarov ha encontrado la manera de burlar el sistema. Para comprender como este estudiante ha realizado su tarea, debemos tener presente que los usuarios de este tipo de criptografía codifican cada digito binario alterando la polarización de un fotón. Supongamos el usuario "Alice" es el emisor que transmite un flujo de fotones de señalización, compuesto por 0 o 1, eligiendo al azar una de las dos formas posibles de codificar los dígitos.

Debido a que el receptor, "Bob", no sabe qué sistema de codificación emplea Alice, debe decodificar ambos tipos, utilizando dos pares de detectores de fotones (uno para cada sistema). Un divisor del haz de luz original dirige, al azar, cada fotón recibido a uno de los pares de detectores. Si un fotón llega al par detector correcto es decodificado con éxito. Caso contrario, Bob recibe un resultado falso.

Una vez que la transmisión ha finalizado, Alice utiliza un canal no codificado para decirle a Bob qué sistema es el que empleó para codificar cada fotón. Todos los dígitos decodificados erróneamente se descartan, y el resto constituyen la clave secreta que más tarde se empleará para trasmitir los mensajes secretos. Parece complicado pero, en la práctica, todos esos pasos se efectúan automáticamente mediante un sistema informático.

Ahora supongamos que hay una tercera persona, llamada "Eva", que intercepta la transmisión. Eva debe emular el método de detección empleado por Bob y, a continuación, reenviarle los datos sin ninguna modificación para hacerle creer que todo funciona con normalidad. Pero la mecánica cuántica hace que esta tarea resulte imposible. El mensaje ha sido cambiado por Eva al interceptarlo, y contiene errores que revelarán su presencia cuando Alice y Bob comparen notas más tarde.

Makarov al ataque

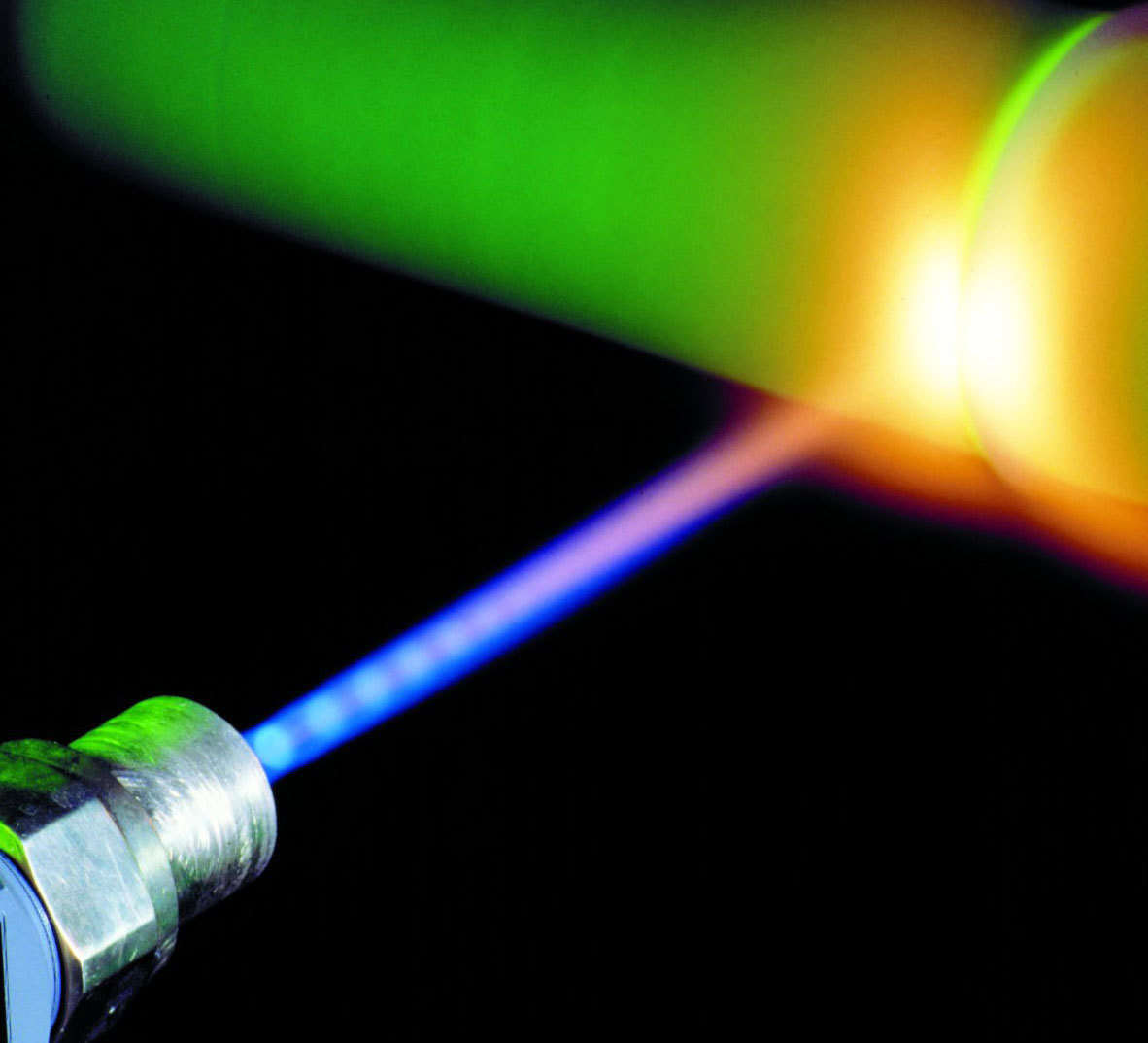

Sin embargo, Makarov y colegas de Suecia y Rusia, han demostrado que Eva podría controlar el equipo de forma que Bob reciba exactamente el mismo mensaje que Alice le ha transmitido, a pesar de que ella “se ha metido en medio”. Según Makarov, cuando Alice le dice a Bob, al finalizar la transmisión, cuál es la codificación correcta, Eva puede deducir la clave empleada. Hay muchos conceptos de física avanzada involucrados, pero básicamente diremos que el método aprovecha el hecho de que un contador de fotones puede perder sensibilidad si es iluminado con un flash muy brillante.

El ataque comienza cuando Eva envía un pulso de luz láser muy intenso a los cuatro detectores en el equipo de Bob. Después de eso, Eva puede enviar un segundo impulso a sólo uno de los cuatro detectores. El pulso es, simplemente, una ráfaga que contiene muchos fotones, todos codificados utilizando uno de los dos sistemas cuánticos, y todos representando los mismos dígitos.

Inicialmente, el divisor de haz de Bob envía la mitad de los fotones a cada par de detectores. Pero su intensidad no basta para excitar a los detectores que han sido “cegados” (en realidad, solo se ha modificado su umbral de sensibilidad) por el láser enviado por Eva. Esto desencadena una serie de fallos que hace posible a Eva descubrir la clave. Makarov asegura que su sistema funciona en dos de cada tres intentos, al menos en el laboratorio.

Está claro que el sistema se ha quebrado. Pero no debemos pasar por alto que lo que se ha roto es el mecanismo que se emplea actualmente para la descodificación de los mensajes, y no el sistema de cifrado cuántico en sí mismo. Si se mejoran los detectores de fotones, o simplemente se “blinda” el ordenador encargado de la decodificación para que no pueda ser iluminado por el láser de Eva, el sistema sigue a salvo. Además, tampoco creemos que en los sitios de altísima seguridad (típicamente gobiernos y bancos) que se emplean estos modernos sistemas de criptografía, Eva pueda entrar fácilmente con su espada Jedi para cegar los detectores.

Más allá de todo el reto que ha significado para Makarov el descubrir este agujero de seguridad, nada ha cambiado: el corazón del cifrado cuántico sigue intacto.

Muy bueno el aporte, la explicación usando a "alice" y a "bob" me recuerda la forma en como explican en el libro de "Redes de Computadoras" de Tannenbaum en el capítulo de Seguridad.

Saludos a todos.

Hola Luis!

Creo que son "personajes comunes" en los textos de criptografía. En lugar de utilizar A, B, C, etc (que son dificiles de recordar) se utilizan "Alice", "Bob", etc., como si fuesen personajes de un cuento o novela. A nosotros tambien nos ha gustado esa forma de referirse a cada "personaje" del articulo. 🙂

Saludos!

Adelante Rusos!!

muy comlicado de entender y de lograr pero sigue en pie la codificacion